Erkundung von Kryptowährungs-Mining-Algorithmen: Die „digitale Goldrausch“-Chiffre von Bitcoin bis Dogecoin

Zu den gängigen Mining-Algorithmen gehören das SHA-256 von Bitcoin, Scrypt von Dogecoin/Litecoin, Ethash von Ethereum Classic und weitere. Jeder Algorithmus hat spezifische Hardwareanforderungen und bietet ein unterschiedliches Mining-Erlebnis.

Original Article Title: "Demystifying Cryptocurrency Mining Algorithms: The 'Digital Gold Rush' Code from Bitcoin to Dogecoin"

Original Source: Dr. Chai's Crypto

Heute tauchen wir in den „Kernmotor“ des Minings ein – den Mining-Algorithmus. Was ist ein Mining-Algorithmus? Warum unterscheiden sich die Mining-Methoden von Bitcoin, Dogecoin und Litecoin so stark? Wie können Anfänger den richtigen Algorithmus für das Mining auswählen? Dieser Artikel entschlüsselt die Geheimnisse dieses „digitalen Goldrauschs“ in einfacher Sprache und führt Sie von Null in die Welt der Algorithmen!

01 Was ist ein Mining-Algorithmus? Das „mathematische Rätsel“ der Blockchain

Ein Mining-Algorithmus ist die Kernregel eines Kryptowährungsnetzwerks, ein Satz komplexer mathematischer Anweisungen, die Miner anleiten, Transaktionen zu validieren, neue Blöcke zu generieren und die Sicherheit der Blockchain zu gewährleisten. Einfach gesagt ist es wie ein „Super-Mathematikproblem“, das Rechenleistung zum Lösen benötigt. Miner, die das Rätsel erfolgreich lösen, erhalten Kryptowährungs-Belohnungen (wie Bitcoin, Dogecoin).

> Alltäglicher Vergleich

Stellen Sie sich den Mining-Algorithmus wie ein Schloss vor und die Hardware des Miners als Schlüssel. Das Bitcoin-Schloss (SHA-256 kryptografischer Hash-Algorithmus) erfordert einen besonders leistungsstarken, spezialisierten Schlüssel (ASIC-Miner). Unterschiedliche Algorithmen bestimmen, welche Werkzeuge Sie benötigen, wie hoch die Kosten sind und wie viel „Gold“ Sie verdienen können.

> Kernfunktionen des Algorithmus

· Transaktionsverifizierung: Sicherstellen, dass jede Transaktion gültig ist und Doppelausgaben verhindern.

· Blockgenerierung: Transaktionen zu Blöcken bündeln und dem Blockchain-Ledger hinzufügen.

· Belohnungsmechanismus: Miner, die das Rätsel erfolgreich lösen, erhalten neue Coins und Transaktionsgebühren.

· Netzwerksicherheit: Die Komplexität des Algorithmus macht Angriffe auf das Netzwerk extrem teuer und gewährleistet die Dezentralisierung.

02 Warum gibt es verschiedene Mining-Algorithmen?

Seit der Entstehung von Bitcoin im Jahr 2009 hat sich die Kryptowährungsbranche rasant entwickelt, was zu einer Vielzahl von Mining-Algorithmen geführt hat. Warum gibt es so viele Algorithmen? Die Hauptgründe sind drei:

· Hardware-Kompatibilität: Verschiedene Algorithmen haben unterschiedliche Hardware-Anforderungen. Zum Beispiel eignet sich SHA-256 für ASIC-Miner, während Scrypt und Ethash besser mit GPU oder CPU kompatibel sind und so die Einstiegshürde für den Durchschnittsnutzer senken.

· Dezentralisierung und Sicherheit: Das Algorithmusdesign beeinflusst die Zentralisierung der Rechenleistung. ASIC-resistente Algorithmen (wie Scrypt) fördern mehr Beteiligung und verhindern, dass wenige große Mining-Pools das Netzwerk monopolisieren.

· Einzigartigkeit des Projekts: Ein neuer Algorithmus kann einem Projekt helfen, sich abzuheben. Zum Beispiel verbesserte der von Dogecoin und Litecoin verwendete Scrypt-Algorithmus die Netzwerksicherheit durch Merge Mining und zog mehr Miner an.

03 Analyse der Mainstream-Mining-Algorithmen: Bitcoin, Dogecoin und mehr

Derzeit verwenden Kryptowährungen verschiedene Mining-Algorithmen, jeder mit einzigartigen Hardware-Anforderungen und Mining-Erfahrungen. Hier sind vier gängige Algorithmen, mit Fokus auf Bitcoins SHA-256, Dogecoin/Litecoins Scrypt und einer kurzen Erwähnung weiterer Algorithmen.

1 SHA-256: Bitcoins „super schweres Problem“

> Einführung

SHA-256 (Secure Hash Algorithm 256-bit) ist der Proof-of-Work (PoW) Algorithmus von Bitcoin, entwickelt von der National Security Agency (NSA) der Vereinigten Staaten. Miner müssen einen 256-Bit-Hashwert berechnen, um ein Ergebnis zu finden, das die Schwierigkeitsanforderung erfüllt (beginnend mit mehreren Nullen).

> Merkmale

· Hoher Rechenleistungsbedarf: Die gesamte Netzwerk-Hashrate beträgt bis 2025 etwa 859,01 EH/s (85,9 Milliarden Milliarden Hashes pro Sekunde).

· Spezialisierte Hardware: Erfordert ASIC-Miner (Geräte, die speziell für SHA-256 entwickelt wurden).

· Blockzeit: Etwa 10 Minuten

> Unterstützte Coins

· Bitcoin (BTC)

· Bitcoin Cash (BCH)

> Vor- und Nachteile

· Vorteile: Extrem hohe Sicherheit, erhebliche Angriffskosten; hohe Marktakzeptanz von Bitcoin, relativ stabiler langfristiger Wert.

· Nachteile: Teure ASIC-Miner, hoher Energieverbrauch

> Geeignet für

Große professionelle Miner oder große Mining-Farmen mit günstigen Strompreisen.

2 Scrypt: Der „einsteigerfreundliche“ Algorithmus von Dogecoin und Litecoin

> Einführung

Scrypt ist ein speicherintensiver Algorithmus, der ursprünglich entwickelt wurde, um ASIC-resistent zu sein. Er benötigt große Mengen an Speicher für das Hashing und reduziert so die Abhängigkeit von reiner Rechenleistung.

> Merkmale

· Hoher Speicherbedarf: Im Vergleich zu SHA-256 ist Scrypt stärker auf Speicher als auf reine Rechenleistung angewiesen.

· Schnelle Blockzeit: Litecoin etwa 2,5 Minuten, Dogecoin etwa 1 Minute.

· Merge Mining: Dogecoin kann gleichzeitig mit Litecoin gemined werden, um die Belohnungen zu erhöhen.

> Unterstützte Coins

· Litecoin (LTC)

· Dogecoin (DOGE)

> Vor- und Nachteile

· Vorteile: Niedrige Einstiegshürde, GPUs können teilnehmen; schnelle Blockgenerierung, häufige Belohnungen; Merge Mining für höhere Erträge.

· Nachteile: ASICs dringen allmählich in das Scrypt-Mining ein, GPU-Wettbewerbsfähigkeit nimmt ab; hohe Volatilität der Coin-Preise.

> Geeignete Zielgruppe

Anfänger mit begrenztem Budget oder Spieler, die Dogecoin/Litecoin ausprobieren möchten.

3 Ethash: Das „GPU-Paradies“ von Ethereum Classic

> Einführung

Ethash ist der PoW-Algorithmus von Ethereum Classic (ETC), entwickelt, um speicherintensiv und ASIC-resistent zu sein. Er erfordert das Hashing eines dynamischen Datensatzes (DAG, etwa 6GB).

> Merkmale

· Speicherabhängigkeit: Die DAG-Größe wächst im Laufe der Zeit und erreicht bis 2025 etwa 6-8GB.

· Hardware: GPUs sind Standard, ASIC-Effizienz ist gering.

· Blockzeit: Etwa 15 Sekunden.

> Unterstützter Coin

Ethereum Classic (ETC)

> Vor- und Nachteile

· Vorteile: ASIC-resistent, geeignet für GPU-Mining; hoher Dezentralisierungsgrad.

· Nachteile: Geringere Gewinne, erfordert leistungsstarke GPUs; DAG-Wachstum erhöht Hardware-Anforderungen.

> Zielgruppe

Spieler mit leistungsstarken Grafikkarten, die Non-Bitcoin-Mining ausprobieren möchten.

4 Weitere Algorithmus-Vorstellungen

· Equihash (Zcash): Speicherintensiv, ASIC-resistent, geeignet für GPU-Mining, legt Wert auf Datenschutz.

· RandomX (Monero): CPU-freundlich, ASIC-resistent, fördert die Teilnahme von normalen Computern, erhält die Dezentralisierung.

· X11 (Dash): Kombiniert 11 verschiedene Hashfunktionen, energieeffizient und sicher, unterstützt GPU und spezialisierte ASICs.

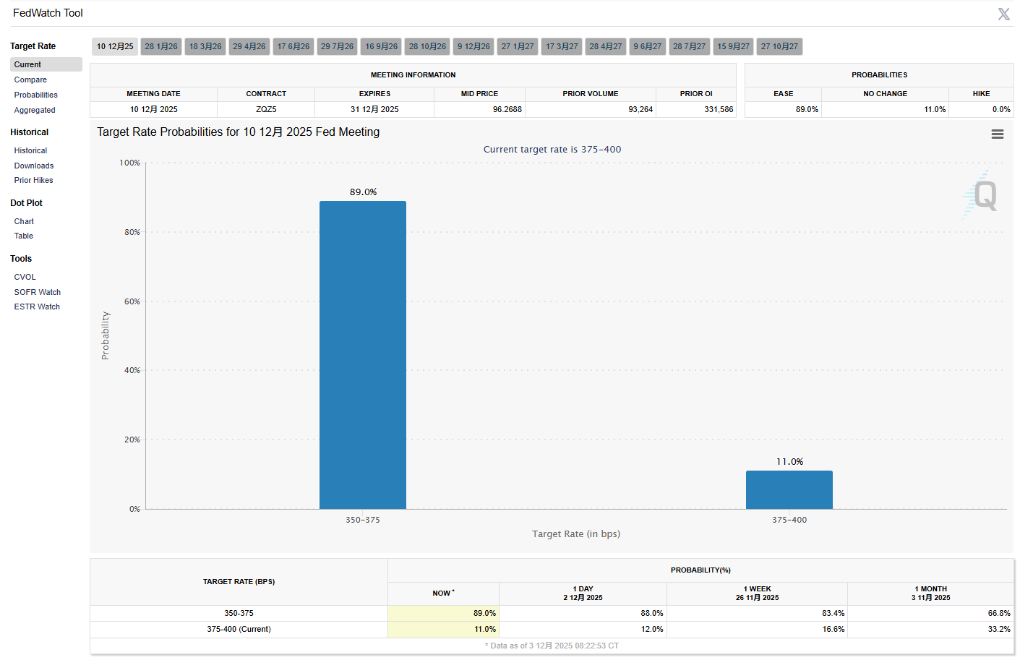

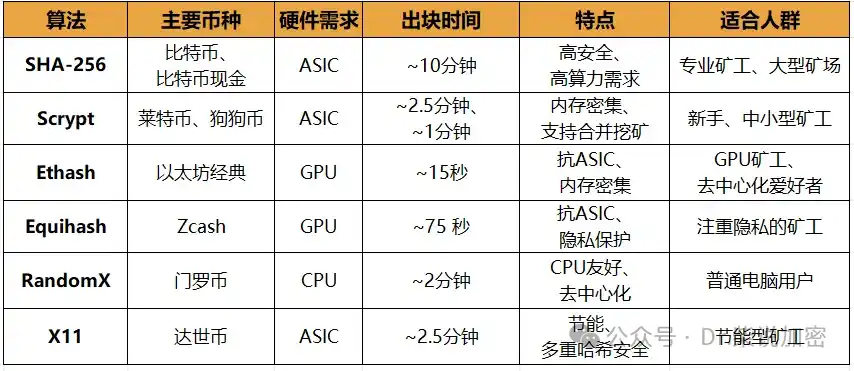

Tabelle: Vergleich der Mainstream-Mining-Algorithmen

Hinweis: Hardware-Anforderungen und Blockzeiten können sich aufgrund von Netzwerkdynamik leicht ändern. Litecoin und Dash wurden anfangs mit GPUs gemined, aber schließlich durch ASICs ersetzt, wodurch GPUs weitgehend nicht mehr wettbewerbsfähig sind.

04 Zukünftige Trends bei Mining-Algorithmen

Die Entwicklung von Mining-Algorithmen wird nicht nur durch technologische Fortschritte, sondern auch durch Energiekosten, Umweltpolitik und Dezentralisierungsprinzipien beeinflusst. Vor dem Hintergrund einer beschleunigten globalen Hashrate-Verteilung, iterativer Chipfertigungstechnologien und einer Diversifizierung des Blockchain-Ökosystems könnten sich zukünftige Trends bei Mining-Algorithmen in folgenden Richtungen entwickeln:

> Effizientere Algorithmen und Hardware-Anpassung

Mit dem Fortschritt der Chipfertigung in das 3nm- oder sogar 2nm-Zeitalter werden zukünftige Mining-Algorithmen stärker auf die Abstimmung von Hardwareleistung und Energieeffizienz achten. Neue Algorithmen könnten redundante Berechnungen reduzieren, die Hashrate pro Watt ohne Sicherheitsverlust erhöhen, die Lebensdauer der Hardware verlängern und den Abschreibungsdruck auf die Ausrüstung verringern.

> ASIC-Resistenz und Optimierung der Mining-Power-Verteilung

Um eine übermäßige Konzentration der Hashrate in großen Mining-Farmen zu verhindern, könnten mehr Projekte CPU- oder GPU-freundliche Algorithmen übernehmen. Zum Beispiel kann Moneros RandomX-Algorithmus den Cache und den Befehlssatz von Standardprozessoren voll ausnutzen und so die Vorteile von ASICs nahezu aufheben.

In Zukunft könnten dynamische Algorithmen (wie periodische Anpassungen der Hashfunktion oder der Speicheranforderungen) eingeführt werden, um die wirtschaftliche Rentabilität der ASIC-Entwicklung zu unterdrücken und einzelnen Minern eine längere Teilnahme zu ermöglichen.

> Grünes Mining und Ziele der CO2-Neutralität

Bis 2024 wird erwartet, dass etwa 54% der globalen Bitcoin-Hashrate erneuerbare Energiequellen nutzen (Quelle: Bitcoin Mining Council), aber der Energieverbrauch steht weiterhin unter externer Kritik.

Neue Algorithmen könnten besser mit intermittierenden Energiequellen (wie Wind- oder Solarenergie) kompatibel sein und mit intelligenten Steuerungssystemen integriert werden. Dadurch würde die Hashrate automatisch erhöht, wenn erneuerbare Energie im Überfluss vorhanden ist, und in Schwachlastzeiten gesenkt, was den CO2-Fußabdruck reduziert und die Stromkosten senkt.

> Balance zwischen PoW und PoS

Im September 2022 vollzog Ethereum sein „Merge“ und wechselte zu PoS, was den jährlichen Energieverbrauch um über 99,95% senkte und das Interesse vieler Projekte an PoS weckte.

Allerdings bietet PoW weiterhin einzigartige Vorteile in Bezug auf Sicherheit, Vertrauenslosigkeit und Zensurresistenz. Daher könnte ein zukünftiger Trend in hybriden Konsensmechanismen bestehen (wie PoW+PoS oder PoW+PoA), um Dezentralisierung und Energieeffizienz auszubalancieren.

Den richtigen „digitalen Goldgräber“-Algorithmus wählen

Der Mining-Algorithmus fungiert als „mathematischer Code“ der Kryptowelt und bestimmt die Mining-Schwelle, Kosten und Belohnungen. Verschiedene Algorithmen stellen unterschiedliche Anforderungen an Rechenleistung, Energieverbrauch und Hardwareleistung und beeinflussen so die Rentabilität des Minings.

Der von Bitcoin verwendete SHA-256-Algorithmus zieht professionelle Miner mit hoher Sicherheit und Belohnung an. Allerdings erfordert er teure ASIC-Miner und niedrige Strompreise, was ihn für kleine und mittlere Miner weniger zugänglich macht. Der von Dogecoin und Litecoin verwendete Scrypt-Algorithmus bietet Anfängern eine niedrigschwellige „Goldgräber“-Chance, da er mit GPUs gemined werden kann. Algorithmen wie Ethash und RandomX sind darauf ausgelegt, ASIC-resistent zu sein, um mehr Teilnehmer anzuziehen und die Dezentralisierung zu fördern.

Ob Sie nun das „super schwere Problem“ von Bitcoin lösen oder den „Meme-Reichtum“ von Dogecoin erkunden möchten – das Verständnis von Mining-Algorithmen ist der erste Schritt zum Erfolg.

Haftungsausschluss: Der Inhalt dieses Artikels gibt ausschließlich die Meinung des Autors wieder und repräsentiert nicht die Plattform in irgendeiner Form. Dieser Artikel ist nicht dazu gedacht, als Referenz für Investitionsentscheidungen zu dienen.

Das könnte Ihnen auch gefallen

Galaxy Digital (GLXY) Forschung: Web3-Dienstleister als Hybrid mit KI-Rechenzentren

Die Geschäftstransformation von Galaxy Digital, die Rekordergebnisse und der strategische, unterschätzte Wert.

ETF werden massenhaft gelistet, aber die Coin-Preise fallen – Ist die ETF-Zulassung wirklich noch ein positiver Faktor?

Während Vanguard Bitcoin ETF-Handel zulässt, zieht CoinShares seine Anträge für XRP-, Solana Staking- und Litecoin-ETFs zurück. Dies zeigt eine starke Divergenz in der Haltung von Institutionen gegenüber ETFs für verschiedene Kryptowährungen.

ADP-Beschäftigungsdaten „überraschen“ – steht eine Zinssenkung der Federal Reserve bevor?