El hackeo de UXLink fue una vulneración de una billetera multifirma que permitió a un atacante acuñar casi 10 billones de tokens UXLINK y convertir una pequeña parte a ETH, generando pérdidas estimadas en aproximadamente 30 millones de dólares. UXLink afirma que los exchanges congelaron una gran parte de los fondos y que implementarán un intercambio de tokens y un contrato de suministro fijo.

-

La vulneración de la multifirma permitió la acuñación masiva de tokens UXLINK

-

El atacante acuñó cerca de 10 billones de UXLINK y cambió 9,95 billones por aproximadamente 16 ETH (~67.000 dólares).

-

UXLink informa que la mayoría de los fondos robados fueron congelados con la cooperación de los exchanges; se planea un intercambio de tokens y un contrato de suministro fijo.

Hackeo de UXLink: la vulneración de la billetera multifirma llevó a la acuñación de 10 billones de UXLINK y una pérdida de aproximadamente 30 millones de dólares; los exchanges congelaron fondos. Lee las actualizaciones y la guía para el intercambio de tokens.

¿Qué ocurrió en la vulneración de la billetera multifirma de UXLink?

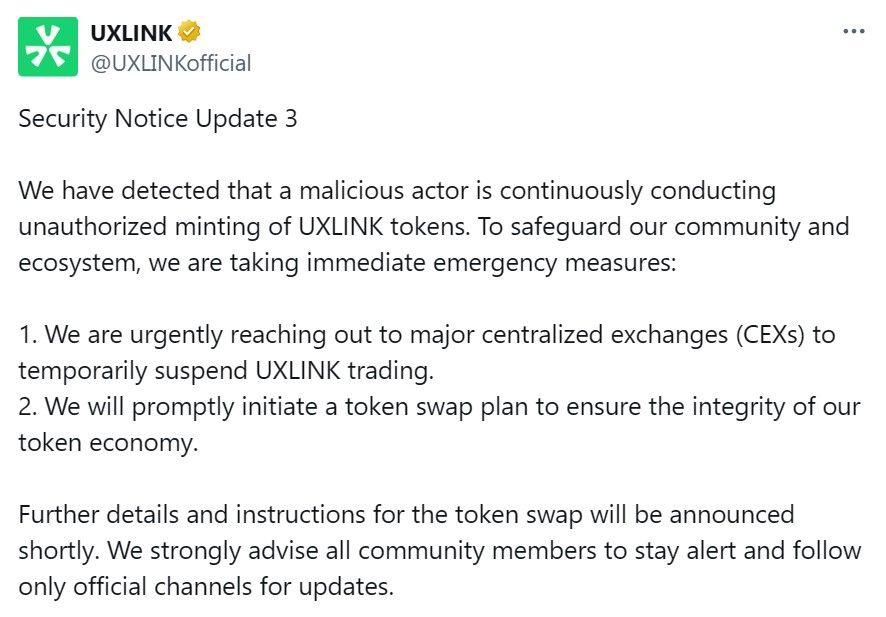

El hackeo de UXLink fue un compromiso de una billetera multifirma que permitió la acuñación no autorizada de tokens UXLINK y la transferencia ilícita de activos. UXLink reportó el incidente, contactó a los exchanges para congelar depósitos sospechosos y está coordinando con las autoridades y socios de seguridad para contener el impacto.

¿Cómo logró el atacante acuñar casi 10 billones de tokens UXLINK?

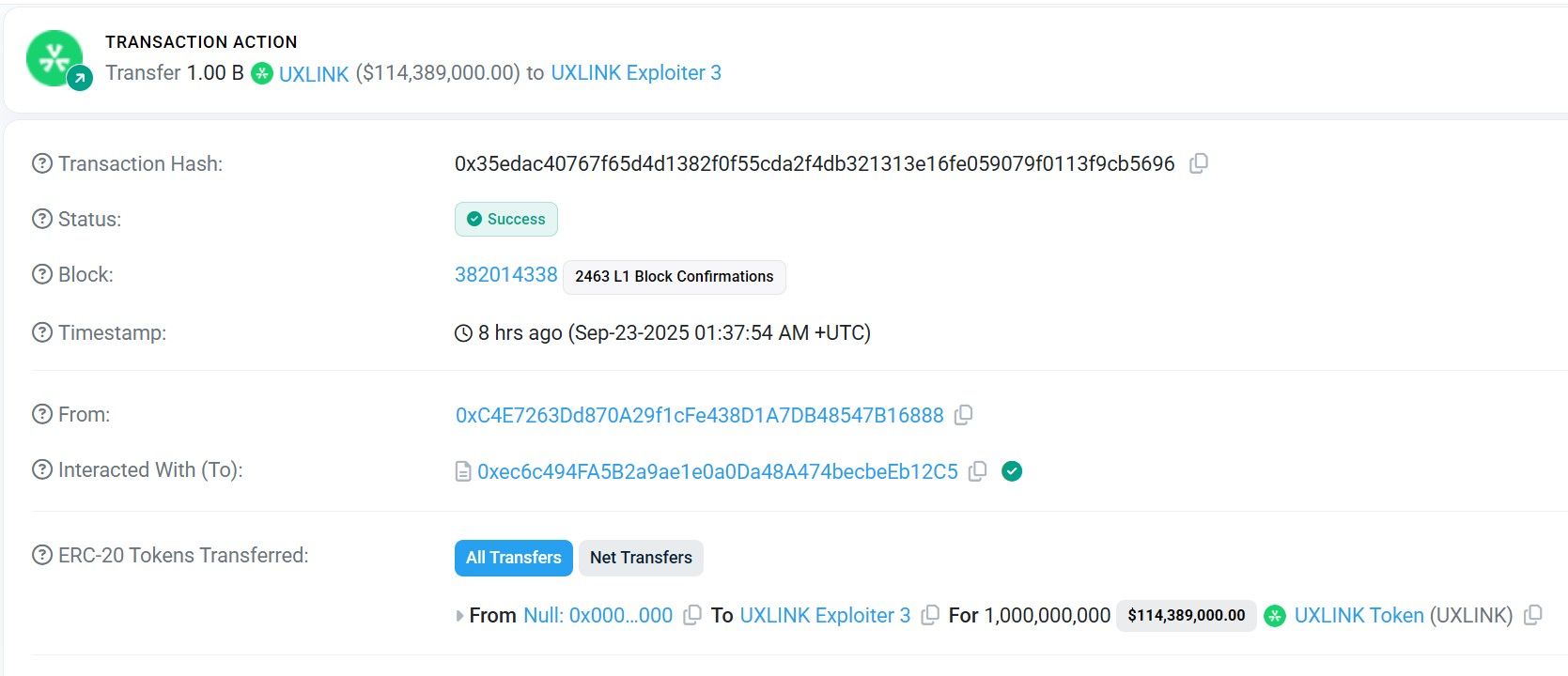

Tras obtener control del proceso de firma multifirma, el atacante ejecutó transacciones de acuñación repetidas que produjeron miles de millones y luego billones de tokens UXLINK. Empresas de seguridad blockchain reportaron una acuñación inicial de 1.000 millones seguida de acuñaciones continuas, con análisis on-chain que estiman casi 10 billones de tokens creados en total.

Investigadores on-chain reportaron que el atacante cambió 9,95 billones de UXLINK por aproximadamente 16 ETH (unos 67.000 dólares), mientras que las pérdidas totales estimadas superan los 30 millones de dólares. Observadores de seguridad mencionados en los reportes on-chain incluyen a PeckShield, Hacken y Lookonchain (referenciados como fuentes en texto plano).

El hacker acuña 1.000 millones de tokens UXLINK. Fuente: Etherscan

¿Por qué se desplomó el precio de UXLINK y cuán severo fue el impacto en el mercado?

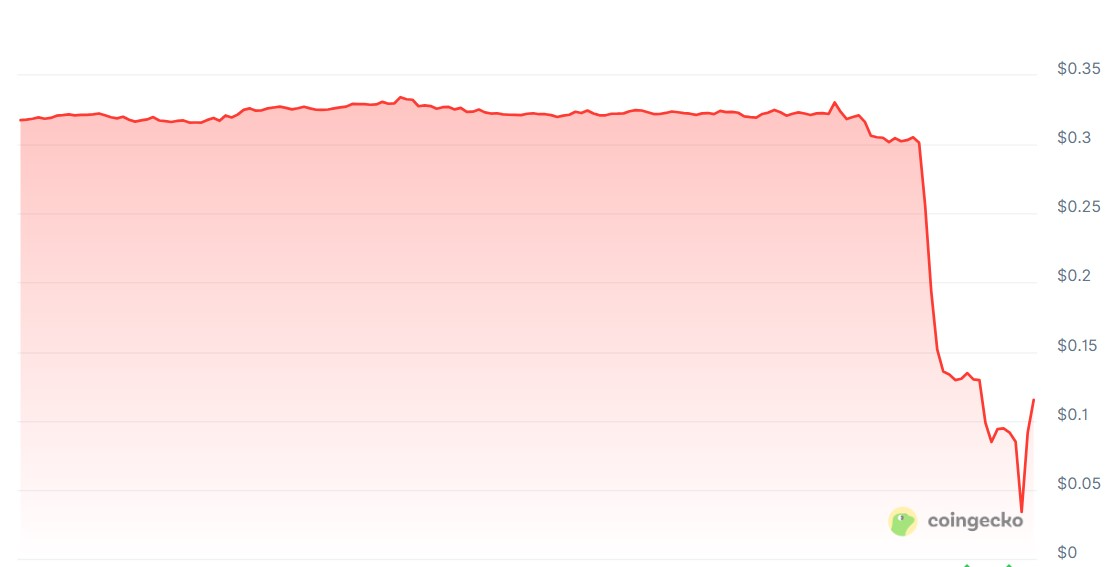

La acción del precio reaccionó de inmediato: el token UXLINK se desplomó más del 90%, cayendo de 0,33 dólares a 0,033 dólares antes de recuperarse parcialmente a 0,11 dólares al momento del reporte. Se aconsejó a los participantes del mercado evitar interactuar con contratos de tokens sospechosos mientras los exchanges investigaban los depósitos sospechosos.

El análisis on-chain detectó una pérdida inusual por phishing durante el incidente: mientras acuñaba, el atacante supuestamente perdió más de 500.000 millones de UXLINK a través de una estafa de phishing separada, agregando un giro inesperado a la cronología del ataque.

Fuente: UXLINK

¿Cómo está respondiendo UXLink a la vulneración?

UXLink ha comunicado públicamente varios pasos de contención. El proyecto contactó a exchanges centralizados para solicitar la suspensión temporal del trading y reportó el incidente a las autoridades.

UXLink confirmó que la colaboración con los exchanges permitió congelar una gran parte de los activos robados. El equipo también anunció planes para un intercambio de tokens y ha presentado un nuevo contrato inteligente para una auditoría de seguridad, con el fin de imponer un suministro fijo y evitar que se acuñen más tokens.

Gráfico de precio de UXLINK en siete días. Fuente: CoinGecko

¿Cómo deben responder los usuarios tras una vulneración de contrato de token?

Actuá rápidamente y seguí los canales oficiales del proyecto para recibir instrucciones. UXLink ha aconsejado a los usuarios que las billeteras individuales no mostraron signos de compromiso y que solo confíen en las comunicaciones oficiales.

- Verificá los anuncios oficiales en los canales verificados del proyecto.

- No interactúes con contratos sospechosos de UXLINK ni reclamos de airdrop.

- Monitoreá la actividad on-chain y consultá los avisos de seguridad de empresas reconocidas de seguridad blockchain (PeckShield, Hacken, Lookonchain están referenciadas en texto plano).

- Seguí las instrucciones del exchange si tenés tokens afectados en una plataforma centralizada.

Preguntas Frecuentes

¿Qué desencadenó la acuñación repentina de tokens en el incidente de UXLink?

El atacante explotó el acceso al proceso de firma de la billetera multifirma para llamar repetidamente a funciones de acuñación, generando tokens UXLINK no autorizados y moviéndolos on-chain. Empresas de seguridad rastrearon la secuencia de acuñación y alertaron a los traders para evitar el activo.

¿Qué tan rápido respondieron los exchanges para congelar los fondos?

UXLink informa que los exchanges cooperaron para congelar una gran parte de los depósitos sospechosos poco después de reportarse el incidente. El proyecto continúa coordinando con los exchanges y las autoridades para la recuperación de activos e investigación.

Puntos Clave

- Compromiso de multifirma: El acceso a una billetera multifirma permitió la acuñación masiva no autorizada de tokens UXLINK.

- Pérdidas materiales: El análisis on-chain estima pérdidas de aproximadamente 30 millones de dólares a pesar de que el atacante convirtió solo una pequeña parte a ETH.

- Contención y recuperación: Los exchanges congelaron fondos, UXLink implementará un intercambio de tokens y un contrato auditado de suministro fijo; los usuarios deben seguir las comunicaciones oficiales del proyecto.

Conclusión

La vulneración de la multifirma de UXLink resalta los riesgos operativos y de contratos inteligentes persistentes en los ecosistemas Web3. La coordinación de UXLink con los exchanges, el plan pendiente de intercambio de tokens y el paso hacia un contrato auditado de suministro fijo son medidas inmediatas para restaurar la confianza. Los usuarios deben monitorear las actualizaciones oficiales de UXLink y seguir las mejores prácticas de seguridad mientras continúan las investigaciones.

Publicado: 2025-09-23 • Actualizado: 2025-09-23 • Autor: COINOTAG