L’hacker di UXLINK perde 542 milioni di token creati illegalmente in un attacco di phishing

L’hack di UXLINK ha preso una svolta inaspettata dopo che lo stesso exploiter è caduto vittima di una truffa di phishing, perdendo oltre 542 milioni di token a favore del famigerato gruppo Inferno Drainer.

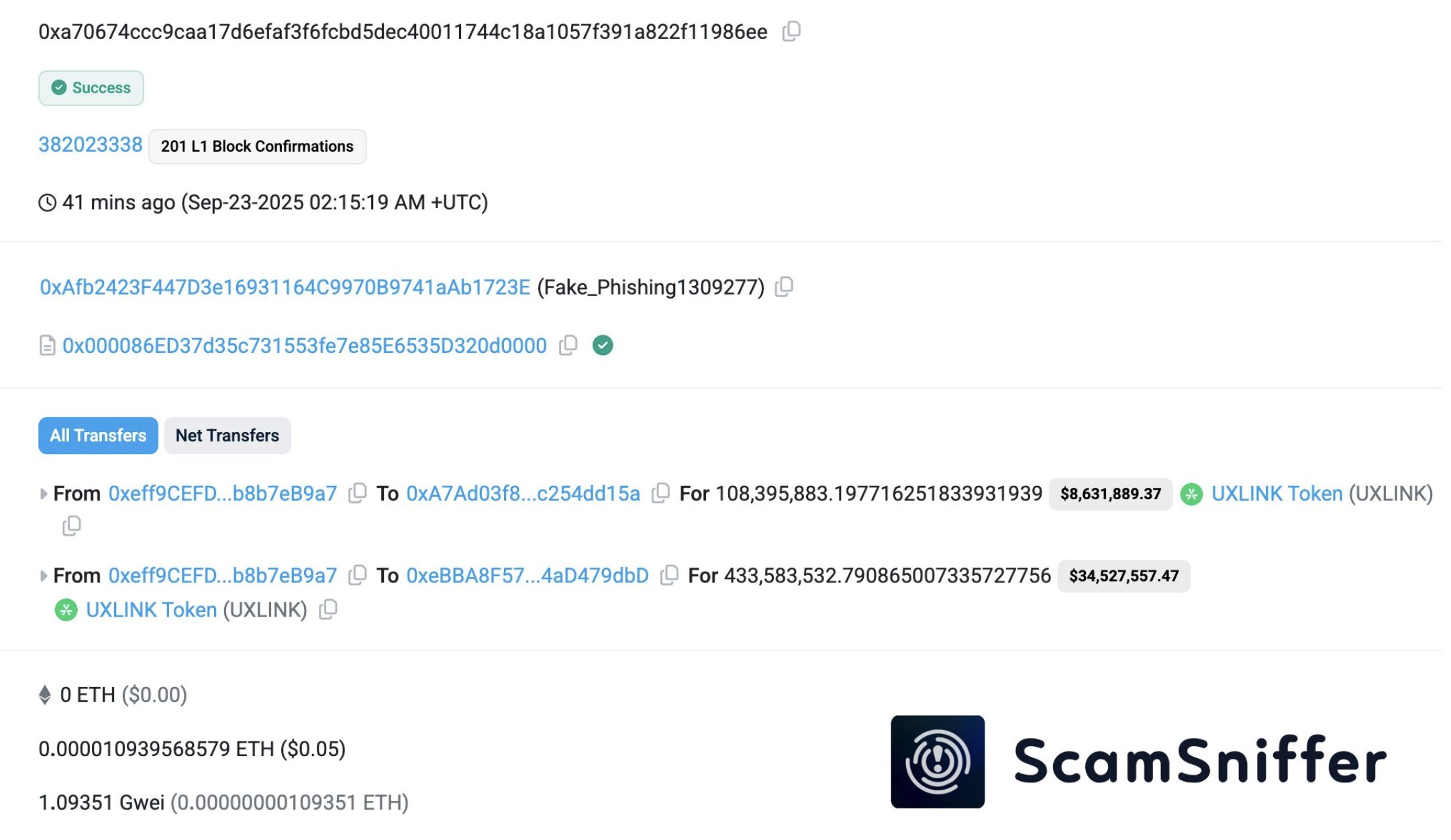

- La società di sicurezza blockchain ScamSniffer ha segnalato che l’exploiter ha firmato un’approvazione increaseAllowance malevola, consentendo agli indirizzi di phishing di drenare oltre 43 milioni di dollari in token UXLINK.

- Il fondatore di SlowMist, Yu Xian, ha dichiarato che il furto è stato probabilmente eseguito da Inferno Drainer utilizzando metodi di phishing di autorizzazione ordinari.

- L’incidente aggrava la crisi in corso di UXLINK, a seguito di una violazione multi-sig da 11,3 milioni di dollari e della continua creazione non autorizzata di token, con il progetto che ora sta preparando uno swap di token per ripristinare l’integrità.

La saga di UXLINK ha preso una svolta inaspettata quando il wallet dell’exploiter è stato preso di mira in un attacco di phishing. Circa 542 milioni di token UXLINK sono stati sottratti dopo che l’indirizzo ha firmato una transazione increaseAllowance malevola, ha riferito martedì la piattaforma di sicurezza blockchain ScamSniffer.

Secondo i dati on-chain, l’approvazione sospetta è stata eseguita intorno a mezzogiorno UTC, consentendo a un contratto di phishing di drenare oltre 43 milioni di dollari al prezzo di mercato, distribuiti su più indirizzi che gli investigatori hanno già etichettato come malevoli.

Source: @realScamSniffer

Source: @realScamSniffer Secondo Yu Xian, fondatore di SlowMist, l’exploiter è probabilmente caduto vittima del noto gruppo di phishing Inferno Drainer. In un post su X, Yu ha affermato che “i circa 542 milioni di token UXLINK rubati in precedenza potrebbero essere stati sottratti tramite phishing da Inferno Drainer utilizzando metodi di phishing di autorizzazione ordinari.”

Le conseguenze di UXLINK

Questo ultimo incidente segue una violazione di un wallet multi-sig divulgata il 22 settembre, quando gli attaccanti hanno sfruttato una vulnerabilità delegateCall per ottenere i diritti di amministratore. Quell’attacco ha visto 11,3 milioni di dollari in asset — inclusi ETH, WBTC e stablecoin — reindirizzati tramite Ethereum e Arbitrum. Da allora, l’indirizzo dell’exploiter ha continuato a creare miliardi di token UXLINK non autorizzati, vendendoli su DEX e convertendo i proventi in ETH tramite bridge.

Il prezzo del token del progetto è crollato di oltre il 70% dalla violazione, cancellando quasi 70 milioni di dollari di valore di mercato. In risposta, UXLINK ha confermato i piani per uno swap di token per ripristinare l’integrità dell’offerta e sta collaborando con exchange centralizzati per sospendere i depositi e congelare i wallet sospetti.

Resta da vedere se lo swap di token potrà riparare completamente la fiducia nell’ecosistema, ma l’exploit di phishing di oggi evidenzia una vulnerabilità più ampia nelle situazioni di crisi: una volta compromesso un wallet, gli attaccanti spesso sfruttano approvazioni e allowance secondarie per estrarre ancora più valore.

Esclusione di responsabilità: il contenuto di questo articolo riflette esclusivamente l’opinione dell’autore e non rappresenta in alcun modo la piattaforma. Questo articolo non deve essere utilizzato come riferimento per prendere decisioni di investimento.

Ti potrebbe interessare anche

Bitwise: Non preoccupatevi, la Strategy non venderà mai i suoi bitcoin detenuti

Un massiccio effetto leva scatena un crollo improvviso delle criptovalute

Fusaka è attivato: Ethereum entra in una nuova era