LuBian kon hovuzi 2020 yilda qanday qilib deyarli 130 mingta bitcoin o‘g‘irlangan?

Oson bashorat qilinadigan psevdotasodifiy sonlar generatoridan foydalanish natijasida maxfiy kalitlar buzilgan, va “aybdor” ehtimol Amerika hukumati bo‘lishi mumkin.

Oson bashorat qilinadigan soxta tasodifiy raqamlar generatoridan foydalanish natijasida maxfiy kalitlar buzildi va "aybdor" ehtimol AQSh hukumati bo'lishi mumkin.

Asl maqola sarlavhasi: "LuBian kon havzasi xakerlik hujumi natijasida katta miqdordagi bitcoin o'g'irlanishi texnik tahlil hisobot"

Muallif: Wukong

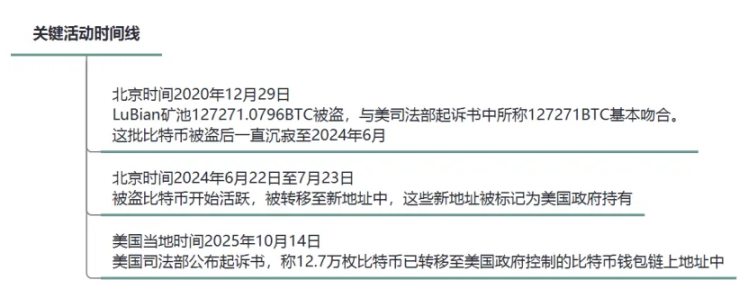

2020 yil 29 dekabrda, LuBian kon havzasida yirik xakerlik hujumi sodir bo'ldi va jami 127272.06953176 bitcoin (o'sha paytda taxminan 3.5 milliard AQSh dollari, hozirgi qiymati esa 15 milliard AQSh dollariga yetdi) xaker tomonidan o'g'irlandi. Ushbu katta miqdordagi bitcoin egasi Kambodja Princely Group raisi Chen Zhi edi. Xakerlik hujumi sodir bo'lgandan so'ng, Chen Zhi va uning Princely Group kompaniyasi 2021 yil boshida va 2022 yil iyul oyida bir necha bor blokcheynda xakerga murojaat qilib, o'g'irlangan bitcoinlarni qaytarishni so'rashdi va mukofot to'lashga tayyor ekanliklarini bildirishdi, biroq hech qanday javob olishmadi. Qizig'i shundaki, bu katta miqdordagi bitcoin o'g'irlangandan keyin xaker nazoratidagi bitcoin hamyon manzilida 4 yil davomida deyarli harakatsiz qoldi, bu odatda xakerlarning tezda foyda olishga intilishiga zid bo'lib, ko'proq "davlat darajasidagi xakerlar guruhi" tomonidan amalga oshirilgan aniq harakatga o'xshaydi. 2024 yil iyun oyiga kelib, ushbu o'g'irlangan bitcoinlar yana yangi bitcoin hamyon manziliga ko'chirildi va hozirgacha harakatsiz.

2025 yil 14 oktyabrda AQSh Adliya vazirligi Chen Zhi'ga qarshi jinoiy ayblov e'lon qildi va Chen Zhi hamda uning Princely Group kompaniyasining 127 ming bitcoinini musodara qilganini bildirdi. Turli dalillar shuni ko'rsatadiki, AQSh hukumati tomonidan musodara qilingan Chen Zhi va uning Princely Group kompaniyasining bu katta miqdordagi bitcoinlari 2020 yilda xakerlik texnologiyasi yordamida o'g'irlangan LuBian kon havzasining bitcoinlari hisoblanadi. Ya'ni, AQSh hukumati ehtimol 2020 yildayoq xakerlik texnologiyasi orqali Chen Zhi'ga tegishli 127 ming bitcoinni o'g'irlagan, bu esa davlat darajasidagi xakerlar guruhi tomonidan amalga oshirilgan "qora ustiga qora" voqea hisoblanadi. Ushbu hisobot texnik nuqtai nazardan, texnik izlanish orqali ushbu voqeaning asosiy texnik tafsilotlarini chuqur tahlil qiladi, o'g'irlangan bitcoinlarning kelib chiqishi va ketma-ketligini tahlil qiladi, to'liq hujum vaqt jadvalini tiklaydi, bitcoin xavfsizlik mexanizmini baholaydi va kripto sanoati hamda foydalanuvchilarga qimmatli xavfsizlik saboqlari beradi.

Voqea fon ma'lumotlari

LuBian kon havzasi (LuBian mining pool) 2020 yil boshida tashkil etilgan bo'lib, tez rivojlanayotgan bitcoin kon havzasi bo'lib, asosiy faoliyat bazalari Xitoy va Eron edi. 2020 yil dekabr oyida LuBian kon havzasi keng ko'lamli xakerlik hujumiga uchradi va natijada uning 90% dan ortiq bitcoin zaxirasi o'g'irlandi. O'g'irlangan jami miqdor 127272.06953176BTC bo'lib, AQSh Adliya vazirligi ayblov xatida ko'rsatilgan 127271BTC bilan deyarli mos keladi.

LuBian kon havzasining ish faoliyati modeli konchilik mukofotlarini markazlashtirilgan saqlash va taqsimlashni o'z ichiga oladi. Kon havzasi manzilidagi bitcoinlar regulyatsiya qilinadigan markazlashtirilgan birjada emas, balki no-vasiylik hamyonlarida saqlanadi. Texnik nuqtai nazardan, no-vasiylik hamyonlari (shuningdek, sovuq hamyon yoki apparat hamyoni deb ataladi) kripto aktivlarining eng xavfsiz joyi hisoblanadi, u birja hisoblari kabi bir qaror bilan muzlatib qo'yilmaydi, balki faqat egasiga tegishli bo'lgan bank seyfiga o'xshaydi va kalit (maxfiy kalit) faqat egasining qo'lida bo'ladi.

Bitcoin kriptovalyutasi sifatida, uning blokcheyn manzili bitcoin aktivlarining egaligi va harakatini aniqlash uchun ishlatiladi, blokcheyn manzilining maxfiy kalitiga ega bo'lish bitcoinlarni to'liq boshqarish imkonini beradi. Blokcheyn tahlil tashkilotlari hisobotiga ko'ra, AQSh hukumati nazoratidagi Chen Zhi'ning katta miqdordagi bitcoinlari LuBian kon havzasiga qilingan xakerlik hujumi bilan yuqori darajada mos keladi. Blokcheyn ma'lumotlari shuni ko'rsatadiki, Pekin vaqti bilan 2020 yil 29 dekabrda LuBian'ning asosiy bitcoin hamyon manzilida g'ayrioddiy ko'chirish sodir bo'lgan, jami 127272.06953176BTC ko'chirilgan, bu AQSh Adliya vazirligi ayblov xatidagi 127271BTC bilan deyarli bir xil. Ushbu o'g'irlangan bitcoinlar g'ayrioddiy ko'chirilgandan so'ng, 2024 yil iyunigacha harakatsiz qoldi. Pekin vaqti bilan 2024 yil 22 iyundan 23 iyulgacha, ushbu o'g'irlangan bitcoinlar yana yangi blokcheyn manziliga ko'chirildi va hozirgacha harakatsiz. AQShning mashhur blokcheyn kuzatuv platformasi ARKHAM ushbu yakuniy manzillarni AQSh hukumati egaligida deb belgilagan. Hozircha AQSh hukumati ayblov xatida Chen Zhi'ning katta miqdordagi bitcoin blokcheyn manzili maxfiy kalitini qanday qo'lga kiritganini oshkor qilmagan.

1-rasm: Muhim faoliyatlar vaqt jadvali

Hujum zanjiri tahlili

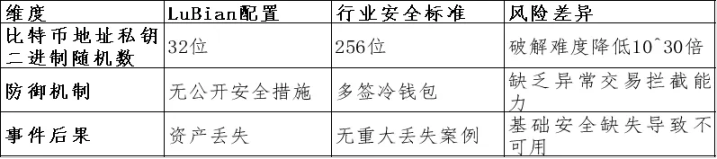

Ma'lumki, blokcheyn dunyosida tasodifiy sonlar kriptografik xavfsizlikning asosi hisoblanadi. Bitcoin assimetrik shifrlash texnologiyasidan foydalanadi, bitcoin maxfiy kaliti 256 bitli ikkilik tasodifiy son bo'lib, nazariy buzish soni 2^256 marta, deyarli imkonsiz. Ammo agar bu 256 bitli ikkilik maxfiy kalit to'liq tasodifiy bo'lmasa, masalan, uning 224 biti oldindan belgilangan qoidaga ko'ra hisoblab chiqilsa va faqat 32 biti tasodifiy bo'lsa, unda maxfiy kalit kuchi ancha pasayadi va atigi 2^32 (taxminan 4.29 milliard) marta urinish bilan buzib kirish mumkin bo'ladi. Masalan, 2022 yil sentabrda Britaniyaning kriptovalyuta market-meykeri Wintermute shunga o'xshash soxta tasodifiy sonlar zaifligi tufayli 160 million dollar yo'qotgan edi.

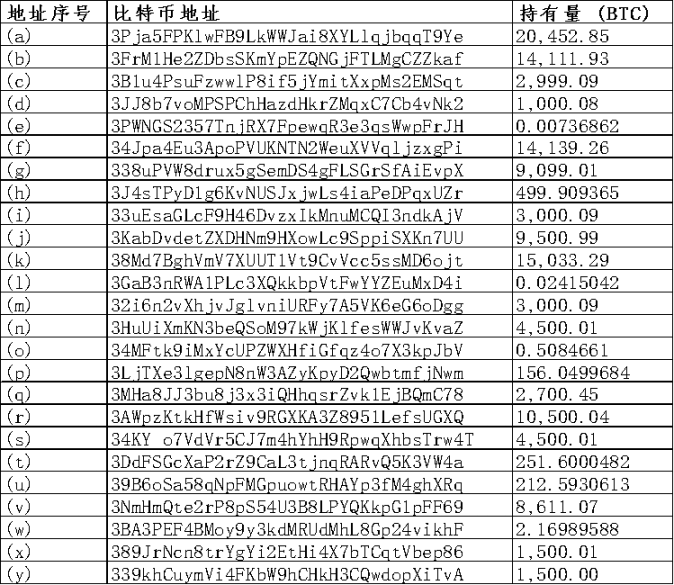

2023 yil avgustda xorijdagi xavfsizlik tadqiqot guruhi MilkSad birinchi marta uchinchi tomon kalit generatsiya qilish vositasida soxta tasodifiy sonlar generatori (PRNG) zaifligini aniqladi va CVE raqamini (CVE-2023-39910) oldi. Ushbu guruhning tadqiqot hisobotida LuBian bitcoin kon havzasida shunga o'xshash zaiflik mavjudligi aytilgan, va ular e'lon qilgan xakerlik hujumiga uchragan LuBian bitcoin kon havzasi manzillarida AQSh Adliya vazirligi ayblov xatidagi barcha 25 ta bitcoin manzili mavjud.

2-rasm: AQSh Adliya vazirligi ayblov xatidagi 25 ta bitcoin hamyon manzili ro'yxati

LuBian bitcoin kon havzasi no-vasiylik hamyon tizimi sifatida, undagi bitcoin hamyon manzillari maxfiy kalitlarni yaratish uchun maxsus algoritmdan foydalanadi, maxfiy kalit yaratishda tavsiya etilgan 256 bitli ikkilik tasodifiy son standarti ishlatilmagan, balki 32 bitli ikkilik tasodifiy sonlarga tayanilgan, bu esa halokatli zaiflikka olib kelgan: faqat vaqt tamg'asi yoki zaif kirish ma'lumotiga asoslangan "soxta tasodifiy generator" Mersenne Twister (MT19937-32) ishlatilgan, bu PRNG zamonaviy hisoblashda samarali tarzda to'liq sinab chiqilishi mumkin bo'lgan 4 baytli butun sonning tasodifiyligiga teng. Matematik jihatdan, buzib kirish ehtimoli 1/2^32, masalan, agar hujum skripti har soniyada 10^6 ta kalitni sinasa, buzib kirish vaqti taxminan 4200 soniya (faqat 1.17 soat) bo'ladi. Amalda, Hashcat yoki maxsus skriptlar kabi optimallashtirilgan vositalar bu jarayonni yanada tezlashtirishi mumkin. Xakerlar aynan shu zaiflikdan foydalanib, LuBian bitcoin kon havzasining katta miqdordagi bitcoinlarini o'g'irlashgan.

3-rasm: LuBian kon havzasi va sanoat xavfsizlik standartlari kamchiliklari taqqoslash jadvali

Texnik izlanish natijasida, LuBian kon havzasi xakerlik hujumiga uchragan to'liq vaqt jadvali va tegishli tafsilotlar quyidagicha:

Hujum va o'g'irlash bosqichi: Pekin vaqti bilan 2020 yil 29 dekabr

Voqea: Xaker LuBian kon havzasi bitcoin hamyon manzillarining maxfiy kalitlarini yaratishda mavjud bo'lgan soxta tasodifiy sonlar zaifligidan foydalanib, 5 000 dan ortiq zaif tasodifiy hamyon manzillarini (hamyon turi: P2WPKH-nested-in-P2SH, prefiks 3) bruteforce usulida buzib kirgan. Taxminan 2 soat ichida, taxminan 127272.06953176BTC (o'sha paytda taxminan 3.5 milliard AQSh dollari) ushbu hamyon manzillaridan to'liq chiqarib olingan, qolgan bitcoin miqdori 200BTC dan kam. Barcha shubhali tranzaksiyalar bir xil tranzaksiya to'loviga ega bo'lgan, bu esa hujum avtomatlashtirilgan ommaviy ko'chirish skripti orqali amalga oshirilganini ko'rsatadi.

Jo'natuvchi: LuBian kon havzasi zaif tasodifiy bitcoin hamyon manzillari guruhi (LuBian konchilik sub'ekti tomonidan boshqariladi, Chen Zhi'ning Princely Group kompaniyasiga tegishli);

Qabul qiluvchi: Xaker nazoratidagi bitcoin hamyon manzillari guruhi (manzillar oshkor qilinmagan);

Ko'chirish yo'nalishi: Zaif hamyon manzillari guruhi → Xaker hamyon manzillari guruhi;

Bog'liq tahlil: O'g'irlangan jami miqdor 127272.06953176 BTC bo'lib, AQSh Adliya vazirligi ayblov xatidagi 127271 BTC bilan deyarli mos keladi.

Uyqu bosqichi: Pekin vaqti bilan 2020 yil 30 dekabrdan 2024 yil 22 iyungacha

Voqea: Ushbu bitcoinlar 2020 yilda soxta tasodifiy sonlar zaifligi orqali o'g'irlangandan so'ng, xaker nazoratidagi bitcoin hamyon manzilida 4 yil davomida harakatsiz saqlangan, faqat juda kichik miqdordagi chang tranzaksiyalari test uchun ishlatilgan bo'lishi mumkin.

Bog'liq tahlil: Ushbu bitcoinlar 2024 yil 22 iyungacha AQSh hukumati to'liq nazoratiga o'tguniga qadar deyarli harakatsiz bo'lgan, bu odatda xakerlarning tezda foyda olishga intilishiga zid bo'lib, ko'proq davlat darajasidagi xakerlar guruhi tomonidan amalga oshirilgan aniq harakatga o'xshaydi.

Qayta tiklash urinishlari bosqichi: Pekin vaqti bilan 2021 yil boshida, 2022 yil 4 va 26 iyul

Voqea: Ushbu bitcoinlar o'g'irlangandan so'ng, uyqu davrida, 2021 yil boshida, LuBian kon havzasi Bitcoin OP_RETURN funksiyasi orqali 1 500 dan ortiq xabar yuborgan (taxminan 1.4 BTC tranzaksiya to'lovi sarflangan), blokcheyn ma'lumotlar maydoniga joylashtirilgan va xakerdan mablag'larni qaytarishni iltimos qilgan. Xabar namunasi: "Please return our funds, we'll pay a reward". 2022 yil 4 va 26 iyulda, LuBian kon havzasi yana Bitcoin OP_RETURN funksiyasi orqali xabar yuborgan, xabar namunasi: "MSG from LB. To the whitehat who is saving our asset, you can contact us through 1228btc@gmail.com to discuss the return of asset and your reward."

Jo'natuvchi: Lubian zaif tasodifiy bitcoin hamyon manzillari (Lubian konchilik sub'ekti tomonidan boshqariladi, Chen Zhi'ning Princely Group kompaniyasiga tegishli);

Qabul qiluvchi: Xaker nazoratidagi bitcoin hamyon manzillari guruhi;

Ko'chirish yo'nalishi: Zaif hamyon manzillari guruhi → Xaker hamyon manzillari guruhi; kichik tranzaksiyalar OP_RETURN ga joylashtirilgan);

Bog'liq tahlil: O'g'irlik sodir bo'lgandan so'ng, ushbu xabarlar LuBian kon havzasi tomonidan bir necha bor "uchinchi tomon xakeri" bilan bog'lanishga urinish, aktivlarni qaytarishni so'rash va mukofot masalasini muhokama qilish uchun yuborilganini tasdiqlaydi.

Faollashuv va ko'chirish bosqichi: Pekin vaqti bilan 2024 yil 22 iyundan 23 iyulgacha

Voqea: Xaker nazoratidagi bitcoin hamyon manzillari guruhi tarkibidagi bitcoinlar uyqu holatidan faollashib, yakuniy bitcoin hamyon manziliga ko'chirilgan. Yakuniy hamyon manzili AQShning mashhur blokcheyn kuzatuv platformasi ARKHAM tomonidan AQSh hukumati egaligida deb belgilangan.

Jo'natuvchi: Xaker nazoratidagi bitcoin hamyon manzillari guruhi;

Qabul qiluvchi: Yangi birlashtirilgan yakuniy hamyon manzillari guruhi (oshkor qilinmagan, ammo AQSh hukumati nazoratidagi hamyon manzillari guruhi ekanligi tasdiqlangan)

Ko'chirish yo'nalishi: Xaker nazoratidagi bitcoin hamyon manzillari guruhi → AQSh hukumati nazoratidagi hamyon manzillari guruhi;

Bog'liq tahlil: Ushbu o'g'irlangan katta miqdordagi bitcoinlar 4 yil davomida deyarli harakatsiz bo'lib, oxir-oqibat AQSh hukumati nazoratiga o'tgan.

E'lon qilingan musodara bosqichi: AQSh mahalliy vaqti bilan 2025 yil 14 oktyabr

Voqea: AQSh Adliya vazirligi e'lon chiqardi va Chen Zhi'ga qarshi ayblov qo'ydi hamda uning 127 ming bitcoinini "musodara" qilganini bildirdi.

Shu bilan birga, blokcheynning ochiq mexanizmi orqali, barcha bitcoin tranzaksiya yozuvlari ochiq va kuzatilishi mumkin. Shu asosda, ushbu hisobot LuBian zaif tasodifiy bitcoin hamyon manzillari (LuBian konchilik sub'ekti tomonidan boshqariladi, ehtimol Chen Zhi'ning Princely Group kompaniyasiga tegishli) tomonidan o'g'irlangan katta miqdordagi bitcoinlarning manbasini izlashni amalga oshirdi, o'g'irlangan jami bitcoin soni 127272.06953176 bo'lib, manbalar quyidagilar: mustaqil "konchilik"dan taxminan 17 800 ta, kon havzasi ish haqi sifatida taxminan 2 300 ta va birja hamda boshqa manbalardan 107 100 ta, dastlabki natijalarga ko'ra AQSh Adliya vazirligi ayblov xatida ko'rsatilgan barcha manbalar noqonuniy daromad deb ko'rsatilganiga zid keladi.

Zaiflik texnik tafsilotlari tahlili

Bitcoin hamyon manzili maxfiy kalitini yaratish

LuBian kon havzasi zaifligining asosi shundaki, uning maxfiy kalit generatori Libbitcoin Explorer'dagi "MilkSad" xatosiga o'xshash. Aniqroq aytganda, tizim Mersenne Twister (MT19937-32) soxta tasodifiy sonlar generatoridan foydalanadi va faqat 32 bitli urug' bilan ishga tushiriladi, natijada samarali entropiya faqat 32 bit bo'ladi. Bu PRNG kriptografik jihatdan xavfsiz emas (non-cryptographic), bashorat qilish va teskari muhandislik qilish oson. Xakerlar barcha 32 bitli urug'larni (0 dan 2^32-1 gacha) sinab chiqib, mos maxfiy kalitlarni yaratishi va ular mos keladigan hamyon manzili ochiq kalit xeshiga mos kelishini tekshirishi mumkin.

Bitcoin ekotizimida, maxfiy kalit yaratish jarayoni odatda quyidagicha: tasodifiy urug' → SHA-256 xesh → ECDSA maxfiy kaliti.

LuBian kon havzasi asosiy kutubxonasi ehtimol maxsus kod yoki ochiq manbali kutubxona (masalan, Libbitcoin) asosida amalga oshirilgan, ammo entropiya xavfsizligi e'tiborga olinmagan. MilkSad xatosiga o'xshash jihati shundaki, Libbitcoin Explorer'dagi "bx seed" buyrug'i ham MT19937-32 soxta tasodifiy sonlar generatoridan foydalanadi va faqat vaqt tamg'asi yoki zaif kirish ma'lumotiga tayanadi, natijada maxfiy kalitlar bruteforce orqali buzilishi mumkin. LuBian hujumi voqeasida 5 000 dan ortiq hamyon ta'sirlangan, bu zaiflik tizimli ekanini va ehtimol hamyonlarni ommaviy yaratishda koddan qayta foydalanilganini ko'rsatadi.

Hujumni modellashtirish jarayoni

- Ma'lumotli hamyon manzilini aniqlash (blokcheynda LuBian kon havzasi faoliyatini kuzatish orqali);

- 32 bitli urug'larni sinab chiqish: for seed in 0 to 4294967295;

- Maxfiy kalit yaratish: private_key = SHA256(seed);

- Ochiq kalit va manzil hosil qilish: ECDSA SECP256k1 egri chizig'idan foydalanish;

- Tekshirish: agar hosil qilingan manzil maqsadga mos kelsa, maxfiy kalit yordamida tranzaksiyani imzolash va mablag'larni o'g'irlash;

O'xshash zaifliklar bilan taqqoslash: Ushbu zaiflik Trust Wallet'dagi 32 bitli entropiya xatosiga o'xshaydi, bu ham katta miqdordagi bitcoin hamyon manzillarining buzilishiga olib kelgan; Libbitcoin Explorer'dagi "MilkSad" xatosi ham past entropiya tufayli maxfiy kalitlarni fosh qilgan. Bu holatlar dastlabki kod kutubxonalarining meros muammolaridan kelib chiqqan, BIP-39 standarti (12-24 so'zli urug' iborasi, yuqori entropiya beradi) ishlatilmagan. LuBian kon havzasi ehtimol boshqaruvni soddalashtirish uchun maxsus algoritmdan foydalangan, ammo xavfsizlikni e'tibordan chetda qoldirgan.

Himoya yetishmasligi: LuBian kon havzasi ko'p imzoli (multisig), apparat hamyoni yoki ierarxik deterministik hamyonlar (HD wallets)ni joriy qilmagan, bular xavfsizlikni oshirishi mumkin edi. Blokcheyn ma'lumotlari ko'rsatadiki, hujum bir nechta hamyonlarni qamrab olgan, bu tizimli zaiflik ekanini, yagona nuqta muvaffaqiyatsizligi emasligini ko'rsatadi.

Blokcheyndagi dalillar va tiklash urinishlari

OP_RETURN xabarlari: LuBian kon havzasi Bitcoin'ning OP_RETURN funksiyasi orqali 1 500 dan ortiq xabar yuborgan, 1.4 BTC sarflagan, xakerdan mablag'larni qaytarishni iltimos qilgan. Ushbu xabarlar blokcheynga joylashtirilgan va haqiqiy egasi tomonidan yuborilganini isbotlaydi, soxta emas. Namuna xabarlarga "Please return our funds" yoki shunga o'xshash iltimoslar kiradi, bir nechta tranzaksiyalarda tarqatilgan.

Hujum aloqadorlik tahlili

AQSh Adliya vazirligi AQSh mahalliy vaqti bilan 2025 yil 14 oktyabrda Chen Zhi'ga qarshi jinoiy ayblov xatida (ish raqami 1:25-cr-00416) 25 ta bitcoin hamyon manzilini ko'rsatgan, bu manzillar taxminan 127,271 BTC, jami qiymati taxminan 15 milliard AQSh dollari bo'lib, musodara qilingan. Blokcheyn tahlili va rasmiy hujjatlarni ko'rib chiqish orqali, ushbu manzillar LuBian kon havzasiga qilingan xakerlik hujumi bilan yuqori darajada bog'liq:

To'g'ridan-to'g'ri bog'liqlik: Blokcheyn tahlili shuni ko'rsatadiki, AQSh Adliya vazirligi ayblov xatidagi 25 ta manzil aynan LuBian kon havzasi 2020 yilgi hujumida o'g'irlangan bitcoinlarning yakuniy egasi manzili hisoblanadi. Elliptic hisobotida ushbu bitcoinlar 2020 yilda LuBian kon havzasining konchilik faoliyatidan "o'g'irlangan" deb ko'rsatilgan. Arkham Intelligence tasdiqlashicha, AQSh Adliya vazirligi tomonidan musodara qilingan mablag'lar to'g'ridan-to'g'ri LuBian kon havzasiga qilingan o'g'irlikdan kelib chiqqan.

Ayblov xati dalil bog'liqligi: AQSh Adliya vazirligi ayblov xatida to'g'ridan-to'g'ri "LuBian hack" nomi tilga olinmagan bo'lsa-da, mablag'lar "Eron va Xitoy bitcoin konchilik faoliyatiga qilingan o'g'irlik hujumidan" kelib chiqqani aytilgan, bu Elliptic va Arkham Intelligence blokcheyn tahlili bilan mos keladi.

Hujum harakati bog'liqligi: Hujum usulidan ko'rinib turibdiki, LuBian kon havzasining katta miqdordagi bitcoinlari 2020 yilda texnik hujum orqali o'g'irlangandan so'ng, 4 yil davomida uyqu holatida bo'lgan, faqat juda kichik miqdordagi chang tranzaksiyalari sodir bo'lgan, 2024 yilda AQSh hukumati to'liq nazoratiga o'tguniga qadar deyarli harakatsiz bo'lgan, bu odatda xakerlarning tezda foyda olishga intilishiga zid bo'lib, ko'proq davlat darajasidagi xakerlar guruhi tomonidan amalga oshirilgan aniq harakatga o'xshaydi, tahlilchilarning fikricha, AQSh hukumati ehtimol 2020 yil dekabridayoq ushbu bitcoinlarni nazorat qilgan.

Ta'siri va tavsiyalar

LuBian kon havzasi 2020 yilgi xakerlik hujumi uzoq muddatli ta'sirga ega bo'lib, kon havzasining amalda tarqatilishiga olib keldi, yo'qotishlar o'sha paytdagi jami aktivlarning 90% dan ortig'ini tashkil etdi, o'g'irlangan bitcoinlarning hozirgi qiymati esa 15 milliard AQSh dollariga yetdi, bu narx tebranishining xavfni oshirishini ko'rsatadi.

LuBian kon havzasi voqeasi kriptovalyuta vositalari zanjirida tasodifiy sonlar generatsiyasidagi tizimli xavfni ochib berdi. Shunga o'xshash zaifliklarning oldini olish uchun, blokcheyn sanoati kriptografik xavfsiz soxta tasodifiy sonlar generatoridan (CSPRNG) foydalanishi kerak; ko'p qatlamli himoya, jumladan, ko'p imzoli (multisig), sovuq saqlash va muntazam auditni joriy qilish, maxfiy kalitlarni yaratishda maxsus algoritmlardan qochish; kon havzalari real vaqt blokcheyn monitoringi va g'ayrioddiy ko'chirish ogohlantirish tizimini integratsiya qilishi kerak. Oddiy foydalanuvchilar esa ochiq manbali hamjamiyat tomonidan tekshirilmagan kalit generatsiya modullaridan foydalanmasliklari kerak. Ushbu voqea shuni ham eslatadi: blokcheyn yuqori darajada shaffof bo'lsa ham, xavfsizlik asosi zaif bo'lsa, halokatli oqibatlarga olib kelishi mumkin. Bu, shuningdek, kiberxavfsizlikning kelajakdagi raqamli iqtisodiyot va raqamli valyuta rivojlanishidagi muhimligini ko'rsatadi.

Mas'uliyatni rad etish: Ushbu maqolaning mazmuni faqat muallifning fikrini aks ettiradi va platformani hech qanday sifatda ifodalamaydi. Ushbu maqola investitsiya qarorlarini qabul qilish uchun ma'lumotnoma sifatida xizmat qilish uchun mo'ljallanmagan.

Sizga ham yoqishi mumkin

Bitcoin ETF-lari tarixdagi ikkinchi eng katta chiqimda 860 million dollar yo‘qotdi

Alibaba Xitoy stablecoin-larga nazoratni kuchaytirar ekan, Deposit Token-ni o‘rganmoqda

ApeX Chainlink Data Streams-ni integratsiya qilib, On-Chain RWA Perpetuals-ni ishga tushirdi