Passkey hamyoni: Kripto hamyonlarning "Tesla" onlari

Haqiqiy o‘zgarish kalitlarni yaxshiroq himoya qilishda emas, balki ularni o‘g‘irlab bo‘lmasligida; Passkey hamyonlar davriga xush kelibsiz.

Kirish: 50 milliard dollarlik yo‘qolish sirlari

2025 yil fevral oyida, kripto tarixiga yana bir og‘ir voqea qo‘shildi: eng ishonchli ko‘rilgan ko‘p imzoli Safe (Wallet) yechimi oldingi interfeysga qilingan hujum natijasida 1.6 milliard dollar yo‘qotdi. Bu hodisa na murakkab nol kunlik ekspluatatsiya (Zero-day Exploit), na kvant hisoblash yutug‘i tufayli yuz berdi, balki kripto paydo bo‘lganidan beri mavjud bo‘lgan muammo – foydalanuvchi kalitlarini boshqarish interfeysining zaifligi sababli sodir bo‘ldi.

2020 yildan buyon, 50 milliard dollardan ortiq mablag‘ o‘zini xavfsiz deb da’vo qilgan hamyonlardan g‘oyib bo‘ldi. Xakerlik hujumlari deyarli bir xil: blokcheyn buzilmagan, kriptografiya sindirilmagan, lekin mablag‘lar sirli tarzda yo‘qolgan. Qabul qilish qiyin bo‘lgan haqiqat shuki: “xavfsiz” hamyonlar aslida xavfsiz emas – qulf yetarlicha mustahkam, lekin biz ko‘pincha noto‘g‘ri eshikni qo‘riqlaymiz.

Agar muammo xavfsizlik himoyasida emas, balki asosiy arxitekturaning o‘zida bo‘lsa-chi?

I. Aktivlar zanjirda, kalitlar hamyonda

“Hamyon” tushunchasini to‘g‘rilash

Avvalo, ko‘pchilik tushunmaydi: hamyonda kripto aktivlar saqlanmaydi, sizning bitcoin’ingiz Ledger’da emas, ethereum’ingiz ham MetaMask’da emas.

Kripto aktivlar blokcheynda saqlanadi – bu buzilmas, shaffof “xazina”, aktivlarning haqiqiyligi tekshirilishi mumkin, lekin ular hech qaysi hamyonda mavjud emas. Blokcheyn xazinasi mukammal – xakerlar hujum qila olmaydi, o‘zgartirib bo‘lmaydi, abadiy mavjud. Sizning hamyoningizda esa xazinani ochadigan kalitlar to‘plami bor, aktivlarning o‘zi emas.

Shuni tushunish xavfsizlik haqidagi tasavvurlarimizni o‘zgartiradi:

- Xazina (The Vault): Aktivlar blokcheyn xazinasida yashaydi – minglab tugunlarda tarqatilgan, matematik konsensus bilan himoyalangan.

- Kalit / Shaxsiy kalit (Private Key): Xazinani ochishning yagona yo‘li – bu belgilar ketma-ketligi sizdan chiqib ketsa, aktivlar ustidan to‘liq nazorat yo‘qoladi.

- Ommaviy kalit / Manzil (Public Address): Aktivlarning blokcheyndagi manzili – xavfsiz ulashish mumkin, elektron pochta manzili kabi.

- Raqamli imzo (Digital Signature): Soxtalashtirib bo‘lmaydigan ruxsat – tranzaksiyani amalga oshirish uchun matematik dalil.

- Tranzaksiya (Transaction): Imzolangan buyruq, shu orqali aktivlar ko‘chiriladi.

Ushbu mantiqni tushunganingizda, hamyonlar duch keladigan xavfsizlik muammosi juda aniq bo‘ladi: aktivlar blokcheynda juda xavfsiz, lekin har bir xakerlik, o‘g‘irlik va yo‘qotish – kimdir kalitni qo‘lga kiritgani uchun sodir bo‘ladi.

Hamyonlar evolyutsiyasiga 15 yil turtki bo‘lgan savol juda oddiy va murakkab: kalitlarni qanday himoya qilish kerak?

II. To‘rt avlod kalit boshqaruvi texnologiyasi evolyutsiyasi

Kripto hamyonlar tarixi, aslida, kalitlarni yashirish tarixi. Har bir texnologik yangilanish oldingi avlodning xatolaridan saboq oladi, lekin o‘zining yangi zaifliklarini ham kiritadi. Balki muammoni arxitektura darajasida hal qilish vaqti kelgandir.

Birinchi avlod: Dasturiy hamyon / Issiq hamyon (2009 yildan hozirgacha)

Dastlabki yechim mantiqan to‘g‘ri, lekin eskicha: kalitni shifrlab, parol bilan yashirish. Dasturiy hamyon foydalanuvchi shaxsiy kalitini qurilmada saqlaydi, uni mnemonic (12 yoki 24 so‘z) ko‘rinishida saqlaydi. Foydalanuvchilarga doimiy ravishda mnemonic’ni qog‘ozga yozib, ehtiyotkorlik bilan saqlash, hech qachon yo‘qotmaslik tavsiya qilinadi.

Bu usul oddiy ko‘rinsa-da, juda ko‘p zaifliklarga ega: dasturiy ta’minot xakerlar tomonidan buzilishi mumkin, kompyuter virus yuqtirishi mumkin, clipboard zararli dasturi manzilni almashtiradi, fishing saytlar mnemonic’ni o‘g‘irlaydi, brauzer kengaytmalari ham buzilishi mumkin. Bugungi kunda dasturiy hamyonlar foydalanuvchilarga milliardlab dollar yo‘qotishga sabab bo‘ldi va bu yo‘qotishlar har kuni ortib bormoqda.

Kalit dasturiy ta’minotda saqlansa, juda zaif bo‘ladi.

Ikkinchi avlod: Aparat hamyon / Sovuq hamyon (2014 yildan hozirgacha)

Sanoatning bunga javobi – fizik izolyatsiya (Isolation). Ledger va Trezor kabi apparat hamyonlar kalitlarni oflayn saqlaydi, maxsus apparatda, internetga ulanmagan holda. Kalit xavfsiz chipda saqlanadi, tranzaksiyalar qurilma ichida imzolanadi, zararli dastur xavfidan himoyalangan.

Lekin yangi muammolar paydo bo‘ldi: apparat hamyonlardan foydalanish juda noqulay – USB qurilmasi bilan kofe sotib olishni tasavvur qiling. Ular kundalik hayotda yo‘qolishi, o‘g‘irlanishi yoki buzilishi mumkin. Supply Chain Attack (ta’minot zanjiri hujumi) qurilma foydalanuvchiga yetib kelmasdan oldin zararli kodni joylashtirishi mumkin. Mashhur Ledger foydalanuvchi ma’lumotlari sizib chiqishi millionlab foydalanuvchi manzillarini fosh qildi, bu xakerlar hujumni onlayndan oflaynga o‘tkazishi mumkinligini anglatadi.

Izolyatsiya xavfsizlikni oshiradi, lekin qulaylikdan voz kechiladi.

Uchinchi avlod: Ko‘p tomonli xavfsiz hisoblash hamyon (MPC) (2018 yildan hozirgacha)

MPC hamyonlar boshqacha usulni sinab ko‘rdi: kalitni bo‘laklarga bo‘lib, hech bir ishtirokchi to‘liq kalitga ega bo‘lmaydi. Bir nechta ishtirokchilar birga tranzaksiyani imzolashlari kerak, lekin kalit hech qachon to‘liq tiklanmaydi.

Institutsional mijozlar bundan mamnun – ular endi mnemonic xavfisiz kompaniya nazoratini amalga oshira oladi. Lekin MPC kripto dunyosi aslida yo‘qotmoqchi bo‘lgan narsani qayta kiritdi: ishonch. Foydalanuvchi custodian xizmatiga tayanishi kerak, ular til biriktirishi, yo‘qolishi, xakerlar tomonidan buzilishi yoki xizmat ko‘rsatishni rad etishi mumkin.

2025 yil 14 oktyabrda, MPC hamyon provayderi Privy tarmoq yuklamasi muammosi tufayli serverini 2 soatga o‘chirib qo‘ydi, natijada Privy hamyonidan foydalangan yuz minglab foydalanuvchilar tranzaksiya amalga oshirolmadi. Bundan tashqari, MPC hamyonlarni joriy etish murakkab va qimmat. Va nihoyat, kalit bo‘laklari boshqalarga ishonib topshiriladi. Endi tobora ko‘proq regulyatorlar MPC hamyonlarni to‘liq o‘zini-o‘zi saqlash emas, qisman custodian deb hisoblamoqda.

Ishonchni tarqatish markazlashgan ishonchdan yaxshiroq, lekin baribir inson omiliga tayanadi.

To‘rtinchi avlod: Passkey (kirish kaliti) hamyon (2024 yildan hozirgacha)

To‘rtinchi avlod hamyonlar tub arxitektura o‘zgarishini amalga oshirdi: endi kalitni yashirish yoki bo‘lish emas, balki uni qurilmangizdagi xavfsiz chipda muhrlash – Apple Pay va Google Pay’ni himoya qiladigan apparat. Kalit mavjud, lekin uni hech qachon chiqarib yoki o‘g‘irlab bo‘lmaydi, faqat foydalanuvchi biometrik tasdiqlashidan so‘ng ishlatiladi.

Hech qanday mnemonic, apparat qurilmasi, uchinchi tomon yo‘q.

Evolyutsiya vaqt chizig‘i

- 2009: Birinchi bitcoin hamyonlari, lokal kalit saqlash

- 2014: Ledger birinchi iste’molchi apparat hamyonini chiqardi

- 2018: MPC texnologiyasi institutlarda qo‘llanila boshlandi

- 2025: Birinchi enterprise-level Passkey hamyon (zCloak.Money) ishga tushdi

- 2025 ~ 2027: Passkey hamyonlarga keng ko‘lamli migratsiya boshlanadi

Har bir avlod hamyon oldingisining asosiy kamchiligini hal qildi, lekin yangi muammolarni ham olib keldi. Foydalanuvchilar doim xavfsizlik va qulaylik o‘rtasida tanlov qilishga majbur edi. Passkey hamyon esa birinchi marta ikkalasini ham birlashtira oldi.

III. Halokatli zaiflik – Zaif interfeys

Sanoatda ko‘pincha tan olinmaydigan haqiqat bor: birinchi uch avlod hamyon kalit saqlashdan qat’i nazar, bir xil halokatli zaiflikka ega.

Foydalanuvchi dasturiy hamyon, apparat hamyon yoki MPC yechimidan foydalansa ham, ularga Web2 infratuzilmasi orqali kiradi:

- Frontend / ilova markazlashgan serverda joylashgan (buzilishi mumkin)

- DNS sizib chiqishi mumkin (foydalanuvchini soxta saytga yo‘naltiradi)

- Brauzer kengaytmasi almashtirilishi mumkin (zararli versiyaga)

- Veb interfeys fishingga uchrashi mumkin (mukammal nusxa foydalanuvchi kalitini o‘g‘irlaydi)

Safe (Wallet)’dan 1.6 milliard dollar o‘g‘irlangan hujum buni to‘liq isbotladi: agar hamyon interfeysiga kirish buzilsa, kalit saqlash qanchalik xavfsiz bo‘lishidan qat’i nazar, foydasi yo‘q.

Hozirgi sanoat muammosi shundaki:

- Birinchi avlod dasturiy hamyon: mnemonic harbiy darajadagi texnologiya bilan shifrlangan, lekin avtomatik yangilanadigan / markazlashgan serverdan tarqatiladigan brauzer plagin yoki ilova orqali kiriladi.

- Ikkinchi avlod apparat hamyon: kalitni buzib bo‘lmaydigan xavfsiz apparatda saqlaysiz, lekin uni ehtimol sizib chiqqan vebsaytdan yuklab olingan dasturiy ta’minot orqali boshqarasiz.

- Uchinchi avlod MPC hamyon: kalit ilg‘or kriptografiya bilan bo‘linadi, lekin an’anaviy infratuzilma xizmat ko‘rsatadigan veb-portal orqali ishlaydi.

Bu, go‘yo buzib bo‘lmaydigan xazinaga ega bo‘lib, unga karton eshik o‘rnatgandek.

Har bir avlod hamyon kalitni himoya qilishga obsesif tarzda yondashdi, lekin foydalanuvchi interfeysini himoya qilmadi. Xakerlar juda aqlli – xavfsizlik jamoasi zamonaviy qulf yasash bilan band bo‘lsa, hujumchilar eshikni almashtirib qo‘yadi.

Mana shu – to‘rtinchi avlod hamyon hal qiladigan og‘riq nuqtasi: u kalit va interfeysni birgalikda himoya qiladi.

IV. Hamyon hujumlari tahlili

Passkey hamyon nega inqilobiy ekanini tushunish uchun, avval kripto aktivlar qanday o‘g‘irlanishini tushunish kerak. Muayyan arxitektura zaifliklaridan foydalanib, bu hujumlarni to‘rt toifaga bo‘lish mumkin.

Frontend / Interfeys hujumlari (Frontend / Interface Attacks)

Eng vayronkor hujumlar nishoni blokcheyn yoki hamyon emas – interfeys. DNS hijack foydalanuvchini aynan bir xil ko‘rinadigan soxta saytga yo‘naltiradi. Yuqoridagi Safe (Wallet) hujumi aynan shu tarzda ishlagan: hujumchi veb interfeysga kirib, zararli kod joylashtirgan, foydalanuvchi oddiy tranzaksiya deb o‘ylab imzolaganida, hamyoni bo‘shab qolgan.

Brauzer plagin hujumlari ham xuddi shunday xavfli: ishlab chiquvchi akkauntini buzib, zararli yangilanish yuborish yoki foydalanuvchini xaker skriptini o‘rnatishga majbur qilish orqali xavfsiz kengaytmani zararli variantga almashtirish. Foydalanuvchi tanish interfeysga ishonadi, lekin har bir tranzaksiyada aktivlarini hujumchiga yuborayotganini bilmaydi.

Mnemonic o‘g‘irligi (Seed Phrase Theft)

O‘nlab milliard dollarlik kripto aktivlarni himoya qiladigan 12 yoki 24 so‘z, aslida, juda zaif. Hujum usullari quyidagilar:

- Fizik o‘g‘irlik: yozilgan mnemonic’ni suratga olish yoki o‘g‘irlash.

- Raqamli o‘g‘irlik: zararli dastur mnemonic’ning maxsus naqshini aniqlaydi.

- Ijtimoiy tekshiruv: soxta mijoz xizmati yoki texnik yordam sifatida foydalanuvchini “tasdiqlash”ga undash.

- Soxta mnemonic generatori: oldindan aniqlangan, zaif mnemonic yaratish.

Mnemonic sizib chiqsa, bu to‘liq va abadiy yo‘qotish – tiklab bo‘lmaydi, hakamlik yo‘q, bekor qilib bo‘lmaydi.

Fishing operatsiyalari (Phishing Operations)

Kripto fishing endi sanoatlashtirilgan firibgarlik tizimiga aylandi. Odatdagi sxemalar:

- Ruxsat fishingi (Approval Phishing): foydalanuvchini cheksiz token ruxsatini berishga undash.

- Soxta airdrop: shoshilinchlik yaratib, foydalanuvchini hushyorlikdan chiqarish.

- Klon saytlar: mashhur DeFi saytini 1:1 nusxalash, foydalanuvchi ma’lumotlari va mnemonic’ni o‘g‘irlash.

Internetda mukammal taqlid qilish juda arzon – mutaxassis ham aldanishi mumkin.

Ta’minot zanjiri ifloslanishi (Supply Chain Compromises)

Zamonaviy dasturiy tizimlar bir-biriga bog‘liq, bu esa cheksiz hujum imkoniyatini yaratadi. Sizib chiqqan bitta npm paketi (JavaScript kutubxonasi) minglab hamyonlarga ta’sir qilishi mumkin, apparat hamyon firmware yangilanishi orqa eshik olib kirishi mumkin, ko‘p qatlamli bog‘liqlikda bir necha oy o‘tib faollashadigan zararli kod yashiringan bo‘lishi mumkin.

Ledger Connect Kit hujumi – klassik misol: ifloslangan kutubxona bir nechta DeFi ilovalariga ta’sir qilib, butun ekotizimdagi hamyonlarni bo‘shatdi.

V. Passkey hamyon sahnaga chiqmoqda

Passkey nima?

Passkey – bu yangi kripto texnologiyasi emas. Ular Apple, Google va Microsoft tomonidan milliardlab dollar sarmoya qilingan kelajakdagi raqamli xavfsizlik autentifikatsiya tizimi. Foydalanuvchi FaceID bilan iPhone’ni ochsa, TouchID bilan GitHub’ga kirsa yoki Windows Hello orqali tizimga kirsa – aslida Passkey’dan foydalanmoqda.

Bugungi kunda dunyoning eng yirik texnologik va moliyaviy kompaniyalari ushbu tizimni qabul qilgan. Binance, Coinbase va PayPal Passkey yordamida millionlab akkauntlarni himoya qiladi, Amazon, Google va Microsoft uni xavfsizlik standarti sifatida belgilagan. WebAuthn / FIDO2 standartiga asoslangan bu texnologiya milliardlab foydalanuvchilar tomonidan amalda sinovdan o‘tgan.

Yangi yutuq shundaki: bu yetuk texnologiya kripto hamyonlarga tatbiq etiladi.

Passkey xavfsizlik modelini qanday o‘zgartiradi:

- Biometrik autentifikatsiya: foydalanuvchining yuzi yoki barmoq izi yagona kirish usuli bo‘ladi.

- Domen bilan bog‘langan xavfsizlik: har bir Passkey aniq bir domen bilan bog‘lanadi, bu esa fishingni matematik jihatdan imkonsiz qiladi.

- Hech qanday umumiy sir yo‘q: parol yoki mnemonic’dan farqli o‘laroq, Passkey hech qachon foydalanuvchi qurilmasini tark etmaydi.

- Aparat yordami: kalit qurilmaning xavfsiz chipida (Secure Enclave) saqlanadi, aynan to‘lov ma’lumotlarini himoya qiladigan chip.

Apple iOS 16’da Passkey’ni standart qilganida, ular shunchaki parolni yaxshilamadi – balki parolni butunlay yo‘q qildi. Xuddi shu inqilob kripto sohasiga ham kirib kelmoqda.

To‘liq arxitektura (The Complete Architecture)

Zamonaviy Passkey hamyonlar uchta asosiy qatlamdan iborat bo‘lib, ular birgalikda ishlaydi va misli ko‘rilmagan xavfsizlikni yaratadi.

1-qavat: Xavfsiz chipdagi Passkey

Shaxsiy kalit qurilmaning xavfsiz chipida yaratiladi va doim u yerda qoladi. U dasturiy ta’minotda saqlanmaydi, foydalanuvchi ham unga kira olmaydi. Uning yagona vazifasi – foydalanuvchi autentifikatsiya qilganda tranzaksiyani imzolash.

2-qavat: O‘zgartirib bo‘lmaydigan frontend (Immutable Frontend)

Passkey hamyon interfeysi endi an’anaviy veb serverda emas, balki butun frontend zanjirda joylashgan. Bu frontend o‘zgartirib bo‘lmaydi, almashtirib bo‘lmaydi – blokcheynning o‘zi kabi abadiy.

3-qavat: Zanjirda to‘g‘ridan-to‘g‘ri bajarish (Direct Blockchain Execution)

Tranzaksiyalar to‘g‘ridan-to‘g‘ri autentifikatsiyadan o‘tgan qurilmadan blokcheynga yuboriladi – oraliq server, API kalit yoki markazlashgan infratuzilma yo‘q.

Amaliy qo‘llanilishi

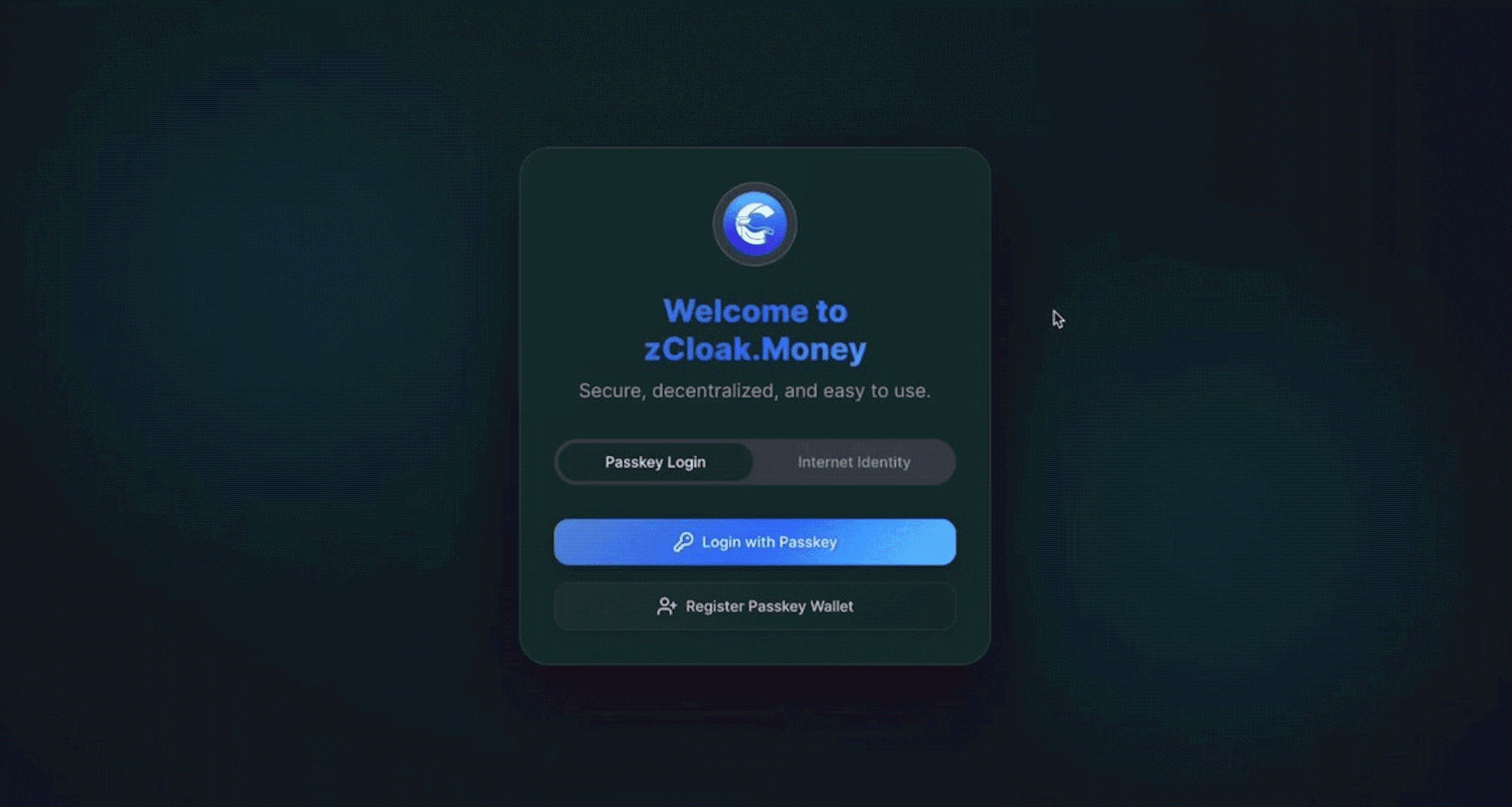

Hozirda bir nechta jamoalar Passkey hamyonlarni o‘rganmoqda, lekin zCloak.Money to‘liq arxitekturani birinchi bo‘lib amalga oshirdi:

- Passkey orqali autentifikatsiya

- ICP orqali zanjirda frontend qurish

- Chain-key Cryptography orqali ko‘p zanjirli qo‘llab-quvvatlash

Ushbu tizim allaqachon ishga tushgan va amalda foydalanilmoqda.

O‘zgartirib bo‘lmaydigan frontend muhimligi

Passkey va o‘zgartirib bo‘lmaydigan frontend kombinatsiyasi xavfsizlik tizimining ikki uchini hal qiladi. An’anaviy hamyonlarda, kalit qanchalik xavfsiz bo‘lsa ham, interfeys hijack qilinsa, hammasi barbod bo‘ladi. An’anaviy veb frontendga ega Passkey hamyonlar ham DNS hijack yoki server buzilishiga zaif.

Lekin, agar frontendning o‘zi blokcheynda joylashgan bo‘lsa – o‘zgartirib bo‘lmaydigan, tekshiriladigan va abadiy – endi hech narsani hijack qilib bo‘lmaydi. Foydalanuvchi ko‘radigan va ishlatadigan hamyon protokolning o‘z qismiga aylanadi.

Bu texnologiya kombinatsiyasi misli ko‘rilmagan natija beradi: buzib bo‘lmaydigan hamyon, kuchliroq himoya emas, balki hujum nuqtalarini butunlay yo‘q qilish orqali.

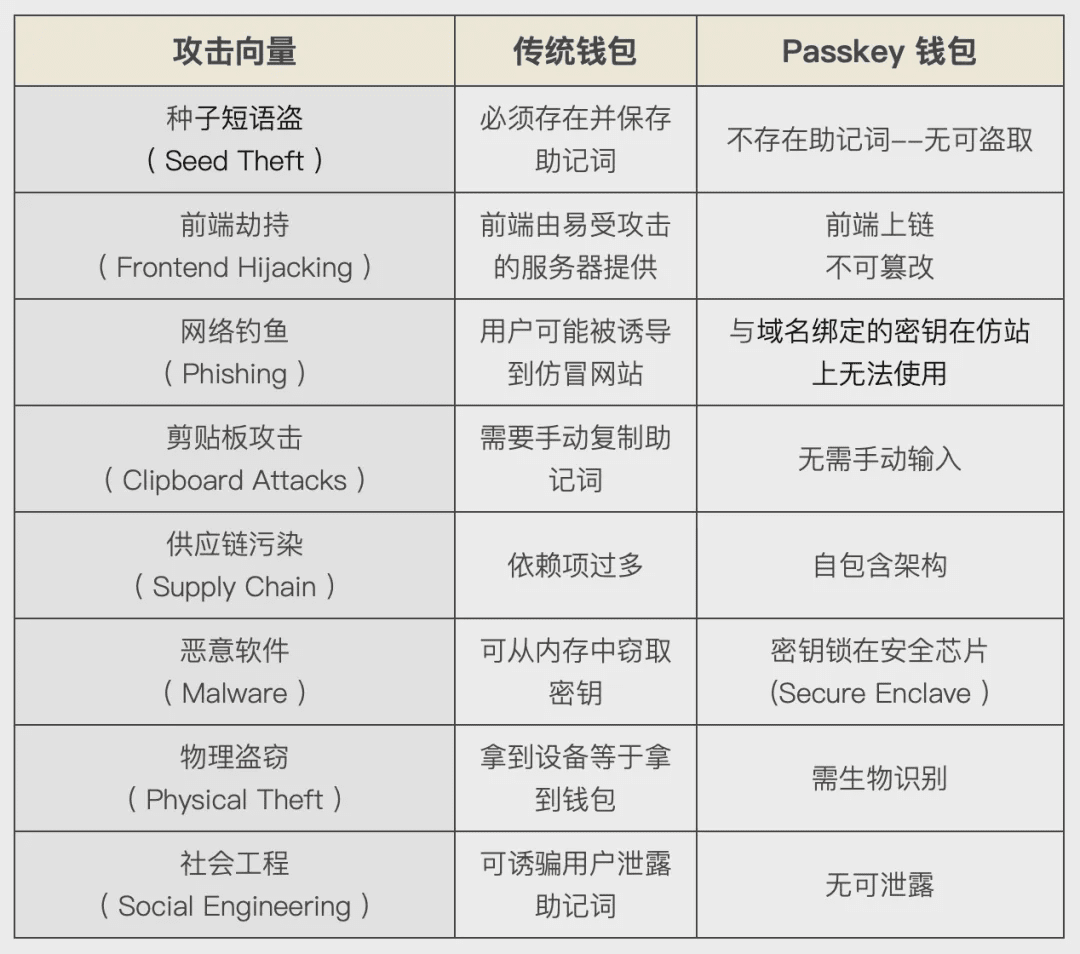

VI. Immunitet darajasidagi arxitektura innovatsiyasi

Passkey hamyon faqat hujumlarga qarshi emas – u ko‘pchilik hujumlarni mantiqiy darajada imkonsiz qiladi. Xavfsizlik devor qurish orqali emas, balki arxitektura immuniteti orqali ta’minlanadi.

Immunitet matritsasi

Texnik asos

Bu immunitet asosiy arxitektura farqidan kelib chiqadi:

- Passkey chiqarib yoki ko‘chirib bo‘lmaydi, shaxsiy kalit xavfsiz chipda yaratiladi va abadiy bog‘lanadi, uni chiqaradigan funksiya yo‘q, uni o‘qiydigan API yo‘q, hatto qurilmaning eng yuqori huquqiga (Root Access) ega bo‘lsangiz ham kira olmaysiz.

- Biometrik tekshiruv lokalda amalga oshiriladi, yuz yoki barmoq izi ma’lumoti hech qachon foydalanuvchi qurilmasini tark etmaydi, xavfsiz chip foydalanuvchi biometrikasini tekshiradi, mos kelsa, kalit imzolashga ruxsat beradi. Bu tarmoq so‘rovlari, tashqi tekshiruv va hujum nuqtalariga bog‘liq emas.

- Domen bog‘lanishi yo‘naltirishni to‘sadi, har bir Passkey kriptografik tarzda aniq domen bilan bog‘lanadi, hujumchi mukammal sayt nusxasini yaratsa ham, Passkey u yerda ishlamaydi – hujum fizik jihatdan imkonsiz bo‘ladi.

- O‘zgartirib bo‘lmaydigan frontend hijack qilinmaydi, hamyon interfeysi blokcheyn protokoli sifatida mavjud bo‘lsa, an’anaviy veb hosting emas, hujum qilinadigan server yo‘q, hijack qilinadigan DNS yo‘q, ifloslanadigan CDN yo‘q. Bu interfeys blokcheynning o‘zi kabi o‘zgarmas.

VII. Tesla lahzasi

Tesla yaxshiroq benzin dvigateli yaratmaganidek, balki benzin ehtiyojini butunlay yo‘q qilganidek, Passkey hamyon endi mnemonic’ga ehtiyoj qoldirmaydi.

Model inqilobi

Texnologik inqiloblar doim bir xil yo‘ldan o‘tadi: avval ahamiyatsiz (”Ot yaxshi yuguradi, nega mashina kerak?”), keyin real emas deb hisoblanadi (”Elektr mashinani qayerda quvvatlaymiz?”), oxiri esa yangi standartga aylanadi (”Hali ham benzin ishlatasizmi? Juda eski-ku!”).

Biz aynan burilish nuqtasidamiz – Passkey hamyon innovatsion texnologiyadan zaruratga aylanmoqda.

Qo‘llanilish istiqbollari

Hozirda, dastlabki foydalanuvchilar – kripto native kompaniyalar va ilg‘or institutsional xazinalar – Passkey hamyonlarga o‘tmoqda, ulkan xavfsizlik va operatsion ustunlikka ega bo‘lmoqda.

- 1 ~ 2 yildan so‘ng: Korxonalar keng ko‘lamda Passkey hamyonlarni qabul qiladi, yirik xakerliklar an’anaviy hamyonlarni zarba ostida qoldiradi, sug‘urta kompaniyalari Passkey hamyonni sug‘urta sharti sifatida talab qiladi, direktorlar kengashi xazinalari “eng xavfsiz hamyon”dan foydalanmayotganini so‘ray boshlaydi.

- 3 ~ 5 yildan so‘ng: Ommaviy qabul, mnemonic’dan foydalanish xavf belgisi bo‘ladi, xuddi ikki faktorli autentifikatsiyasiz (2FA) parol ishlatish kabi. Yangi foydalanuvchilar mnemonic bosqichini butunlay o‘tkazib yuboradi, to‘g‘ridan-to‘g‘ri Passkey’dan foydalanadi.

- Kelajak: Mnemonic yo‘qoladi, xuddi dial-up modem yoki disketa kabi. Bir paytlar 24 so‘zni qog‘ozga yozib, milliardlab dollarni himoya qilganimiz pulni matras ostiga yashirish kabi kulgili tuyuladi.

To‘g‘ri haqiqat

Har bir texnologik o‘zgarish shu yo‘ldan o‘tadi: qarshilik, qabul qilish, hukmronlik. Telegrafdan telefon, plyonkadan raqamli texnologiyaga, ichki yonuv dvigatelidan elektromobilga. Zo‘r texnologiya asta-sekin yaxshilanish bilan emas, balki oldingi avlodni butunlay eskirgan qiladi.

Passkey hamyon bu faqat navbatdagi qadam emas, bu raqamli aktivlar xavfsizligi modelining evolyutsiyasi.

Xulosa: Tanlov vaqti

Yechim ko‘z o‘ngimizda.

50 milliard dollar yo‘qotilgandan so‘ng, kripto sanoati chorrahada turibdi: zaif arxitekturani takomillashtirishda davom etish – karton eshikda mustahkam qulf o‘rnatish – yoki hamyon xavfsizligi tafakkurini o‘zgartirish.

Passkey hamyon aynan shu o‘zgarishni anglatadi – lokal optimallashtirish emas, balki arxitektura inqilobi.

Texnologik gigantlar Passkey kelajak autentifikatsiyasi ekanini tasdiqladi. Birinchi kripto implementatsiyasi: zcloak.money allaqachon ishga tushdi, xavfsizlik va qulaylik bir-biriga zid emasligini isbotladi.

Texnologik o‘zgarishlar oldindan aytib bo‘ladigan yo‘ldan boradi: bugun inqilobiy ko‘ringan texnologiya ertaga standartga aylanadi. Muammo Passkey hamyon standart bo‘ladimi-yo‘qmi emas, qachon bo‘lishida.

Kripto hamyonning Tesla lahzasi allaqachon keldi.

Yagona savol: siz tayyormisiz?

Mas'uliyatni rad etish: Ushbu maqolaning mazmuni faqat muallifning fikrini aks ettiradi va platformani hech qanday sifatda ifodalamaydi. Ushbu maqola investitsiya qarorlarini qabul qilish uchun ma'lumotnoma sifatida xizmat qilish uchun mo'ljallanmagan.

Sizga ham yoqishi mumkin

Bozor ulushi 60% ga keskin tushdi, Hyperliquid HIP-3 va Builder Codes yordamida cho‘qqiga qayta oladimi?

Hyperliquid yaqinda qanday voqealarni boshdan kechirdi?

Tether tomonidan Juventus’ni sotib olish ortidagi Yevropa ijtimoiy qatlamlar kurashi

Kripto zerikarli bo‘lib qolmadi, balki sen nihoyat o‘yin qoidalarini tushunib yetding.