Der UXLink-Hack war ein Verstoß gegen eine Multisignatur-Wallet, der es einem Angreifer ermöglichte, fast 10 Billionen UXLINK-Token zu prägen und einen kleinen Teil in ETH umzuwandeln, was zu geschätzten Verlusten von etwa 30 Millionen US-Dollar führte. UXLink berichtet, dass Börsen einen Großteil der Gelder eingefroren haben und einen Token-Swap sowie einen Vertrag mit fester Umlaufmenge implementieren werden.

-

Multisig-Verstoß ermöglichte massenhaftes Prägen von UXLINK-Token

-

Der Angreifer prägte fast 10 Billionen UXLINK und tauschte 9,95 Billionen gegen etwa 16 ETH (~67.000 US-Dollar).

-

UXLink berichtet, dass die meisten gestohlenen Gelder mit Unterstützung der Börsen eingefroren wurden; ein Token-Swap und ein Vertrag mit fester Umlaufmenge sind geplant.

UXLink-Hack: Multisig-Wallet-Verstoß führte zur Prägung von 10 Billionen UXLINK und einem Verlust von etwa 30 Millionen US-Dollar; Börsen froren Gelder ein. Lesen Sie Updates und Anweisungen zum Token-Swap.

Was geschah beim Multisig-Wallet-Verstoß von UXLink?

Der UXLink-Hack war ein Kompromittieren einer Multisignatur-Wallet, das eine unbefugte Prägung von UXLINK-Token und die illegale Übertragung von Vermögenswerten ermöglichte. UXLink meldete den Vorfall, kontaktierte Börsen, um verdächtige Einzahlungen einzufrieren, und koordiniert mit Strafverfolgungsbehörden und Sicherheitspartnern, um die Auswirkungen einzudämmen.

Wie konnte der Angreifer fast 10 Billionen UXLINK-Token prägen?

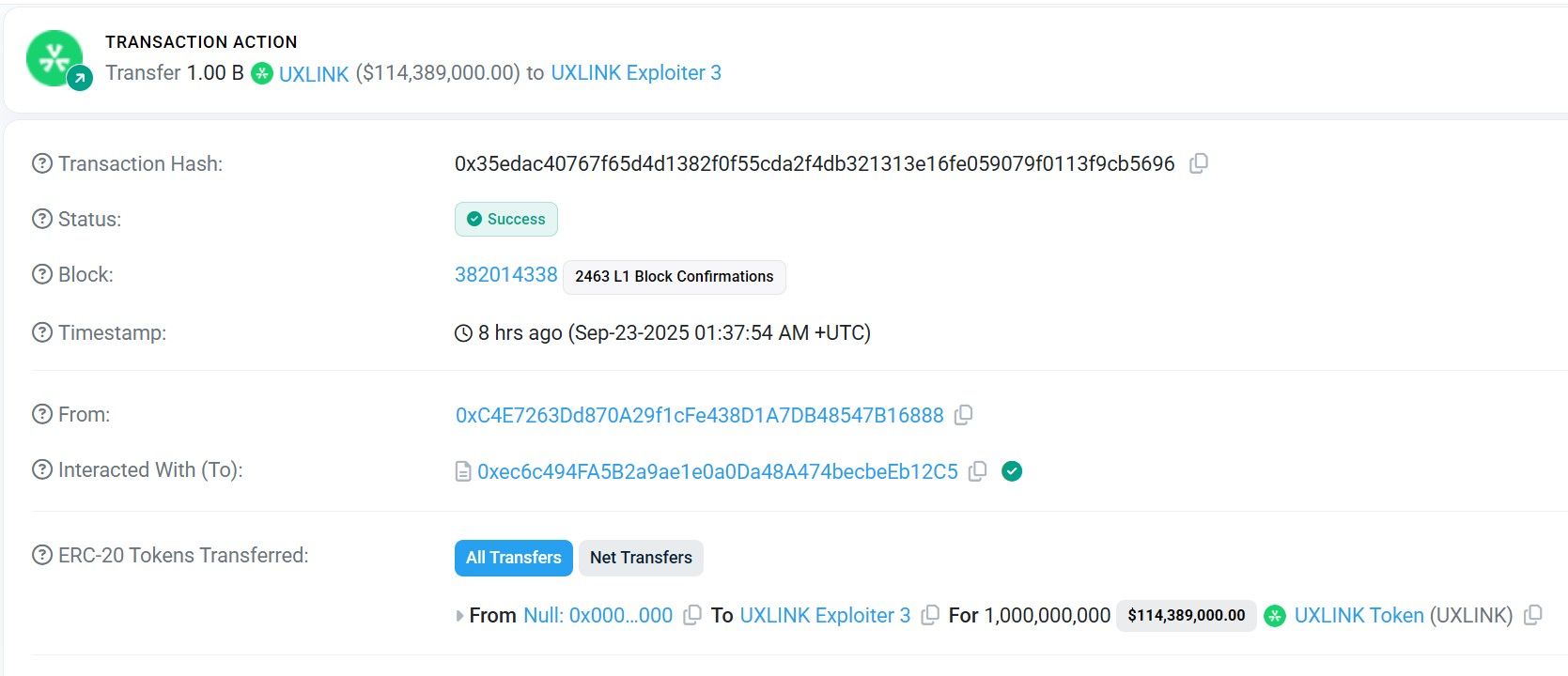

Nachdem er die Kontrolle über den Multisig-Signaturprozess erlangt hatte, führte der Angreifer wiederholt Präge-Transaktionen aus, die zunächst Milliarden und dann Billionen von UXLINK-Token erzeugten. Blockchain-Sicherheitsfirmen berichteten von einer anfänglichen Prägung von 1 Milliarde, gefolgt von weiteren Prägungen. On-Chain-Analysen schätzen, dass insgesamt fast 10 Billionen Token erstellt wurden.

On-Chain-Ermittler berichteten, dass der Angreifer 9,95 Billionen UXLINK gegen etwa 16 ETH (ca. 67.000 US-Dollar) tauschte, während die Gesamtschäden auf über 30 Millionen US-Dollar geschätzt werden. Zu den in On-Chain-Berichten genannten Sicherheitsbeobachtern gehören PeckShield, Hacken und Lookonchain (als Klartextquellen referenziert).

Hacker prägt 1 Milliarde UXLINK-Token. Quelle: Etherscan

Warum ist der Preis von UXLINK abgestürzt und wie schwerwiegend waren die Auswirkungen auf den Markt?

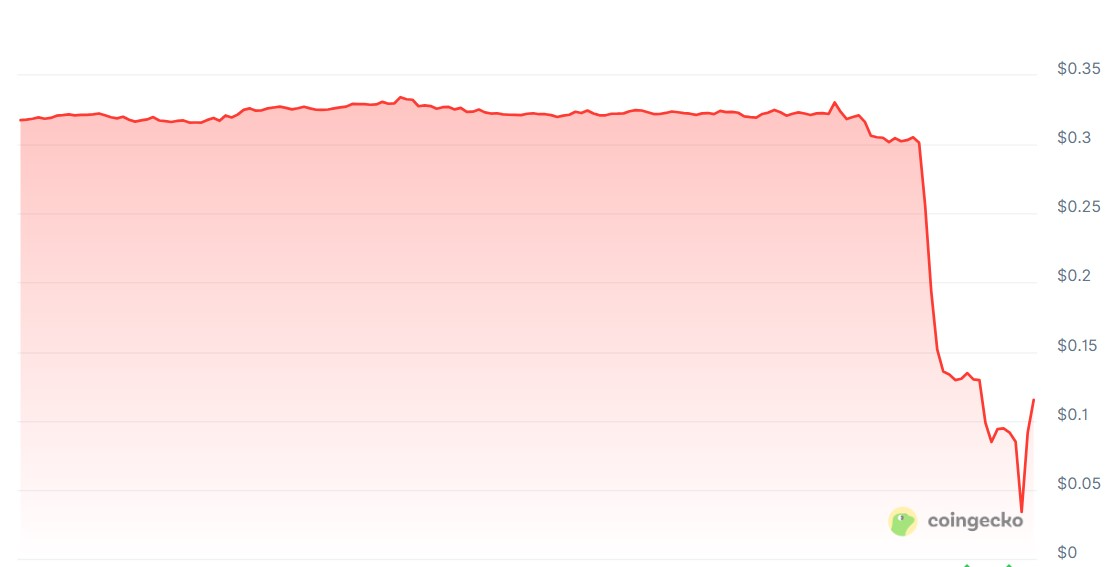

Kursentwicklung reagierte sofort: Der UXLINK-Token stürzte um über 90% ab, fiel von 0,33 US-Dollar auf 0,033 US-Dollar und erholte sich zum Zeitpunkt der Berichterstattung teilweise auf 0,11 US-Dollar. Marktteilnehmer wurden angewiesen, keine Interaktionen mit verdächtigen Token-Verträgen vorzunehmen, während Börsen verdächtige Einzahlungen untersuchten.

On-Chain-Analysen wiesen während des Vorfalls auf einen ungewöhnlichen Phishing-Verlust hin: Während der Prägung verlor der Angreifer Berichten zufolge mehr als 500 Milliarden UXLINK durch einen separaten Phishing-Betrug, was dem Angriff einen unerwarteten Verlauf gab.

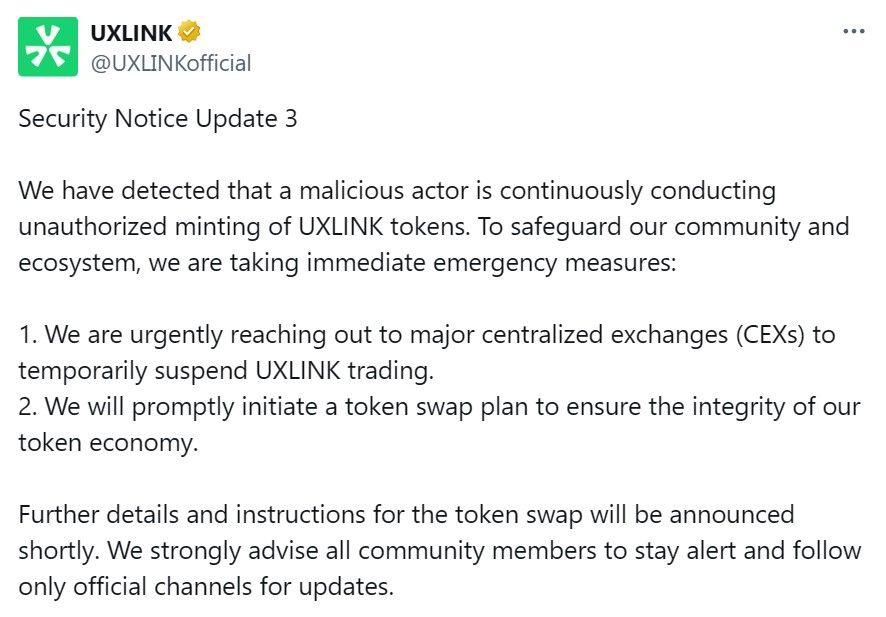

Quelle: UXLINK

Wie reagiert UXLink auf den Verstoß?

UXLink hat öffentlich mehrere Eindämmungsmaßnahmen kommuniziert. Das Projekt kontaktierte zentrale Börsen, um eine vorübergehende Aussetzung des Handels zu beantragen, und meldete den Vorfall den Strafverfolgungsbehörden.

UXLink bestätigte, dass die Zusammenarbeit mit den Börsen zur Einfrierung eines Großteils der gestohlenen Vermögenswerte führte. Das Team kündigte außerdem einen Token-Swap an und hat einen neuen Smart Contract zur Sicherheitsüberprüfung eingereicht, um eine feste Umlaufmenge durchzusetzen, sodass keine weiteren Token mehr geprägt werden können.

UXLINK 7-Tage-Preischart. Quelle: CoinGecko

Wie sollten Nutzer nach einem Verstoß gegen einen Token-Vertrag reagieren?

Handeln Sie schnell und folgen Sie den offiziellen Kanälen des Projekts für Anweisungen. UXLink hat Nutzer darauf hingewiesen, dass einzelne Wallets keine Anzeichen einer Kompromittierung zeigten und dass nur offiziellen Mitteilungen vertraut werden sollte.

- Überprüfen Sie offizielle Ankündigungen über die verifizierten Kanäle des Projekts.

- Interagieren Sie nicht mit verdächtigen UXLINK-Verträgen oder Airdrop-Ansprüchen.

- Überwachen Sie On-Chain-Aktivitäten und konsultieren Sie Sicherheitshinweise von anerkannten Blockchain-Sicherheitsfirmen (PeckShield, Hacken, Lookonchain werden als Klartext referenziert).

- Befolgen Sie die Anweisungen der Börsen, wenn Sie betroffene Token auf einer zentralisierten Plattform halten.

Häufig gestellte Fragen

Was löste die plötzliche Token-Prägung im UXLink-Vorfall aus?

Der Angreifer nutzte den Zugang zum Multisignatur-Wallet-Signaturprozess aus, um wiederholt Prägefunktionen aufzurufen, unerlaubte UXLINK-Token zu generieren und sie On-Chain zu transferieren. Sicherheitsfirmen verfolgten die Prägeabfolge und warnten Händler davor, den Vermögenswert zu handeln.

Wie schnell reagierten die Börsen, um Gelder einzufrieren?

UXLink berichtet, dass die Börsen kurz nach Meldung des Vorfalls kooperierten, um einen Großteil der verdächtigen Einzahlungen einzufrieren. Das Projekt koordiniert weiterhin mit Börsen und Strafverfolgungsbehörden zur Wiedererlangung der Vermögenswerte und zur Untersuchung.

Wichtige Erkenntnisse

- Multisig-Kompromittierung: Der Zugang zu einer Multisignatur-Wallet ermöglichte die massenhafte unbefugte Prägung von UXLINK-Token.

- Erhebliche Verluste: On-Chain-Analysen schätzen die Verluste auf etwa 30 Millionen US-Dollar, obwohl der Angreifer nur einen kleinen Teil in ETH umwandelte.

- Eindämmung & Wiederherstellung: Börsen froren Gelder ein, UXLink wird einen Token-Swap und einen auditierten Vertrag mit fester Umlaufmenge implementieren; Nutzer sollten den offiziellen Projektmitteilungen folgen.

Fazit

Der Multisig-Verstoß bei UXLink unterstreicht die anhaltenden operativen und Smart-Contract-Risiken in Web3-Ökosystemen. Die Koordination von UXLink mit Börsen, der geplante Token-Swap und der Wechsel zu einem auditierten Vertrag mit fester Umlaufmenge sind unmittelbare Schritte zur Wiederherstellung des Vertrauens. Nutzer sollten offizielle UXLink-Updates verfolgen und während der laufenden Untersuchungen bewährte Sicherheitspraktiken befolgen.

Veröffentlicht: 2025-09-23 • Aktualisiert: 2025-09-23 • Autor: COINOTAG